Zur Version ohne Bilder

freiesMagazin Mai 2014

(ISSN 1867-7991)

jEdit – der unterschätzte Texteditor

GNU Emacs, Vi(m), Sublime Text, Gedit, Nano und viele weitere Antworten werden genannt, wenn man heutzutage in einer beliebigen IT-Community die Frage nach dem Lieblingseditor stellt. Jedoch gibt es mit jEdit einen Kandidaten, der in diesem Bereich stets unterschätzt wird. (weiterlesen)

Mit Tarnkappe im Netz – Das Tor Browser Bundle

Möchte man sich anonym im Internet bewegen, wird das vom Tor Browser Bundle leicht gemacht. Das Bundle erhält man auf der Projekt-Seite von Tor. Dabei ist Tor die Kurzform von The Onion Router und hat das Ziel, Verbindungsdaten von Programmen im Internet zu anonymisieren. (weiterlesen)

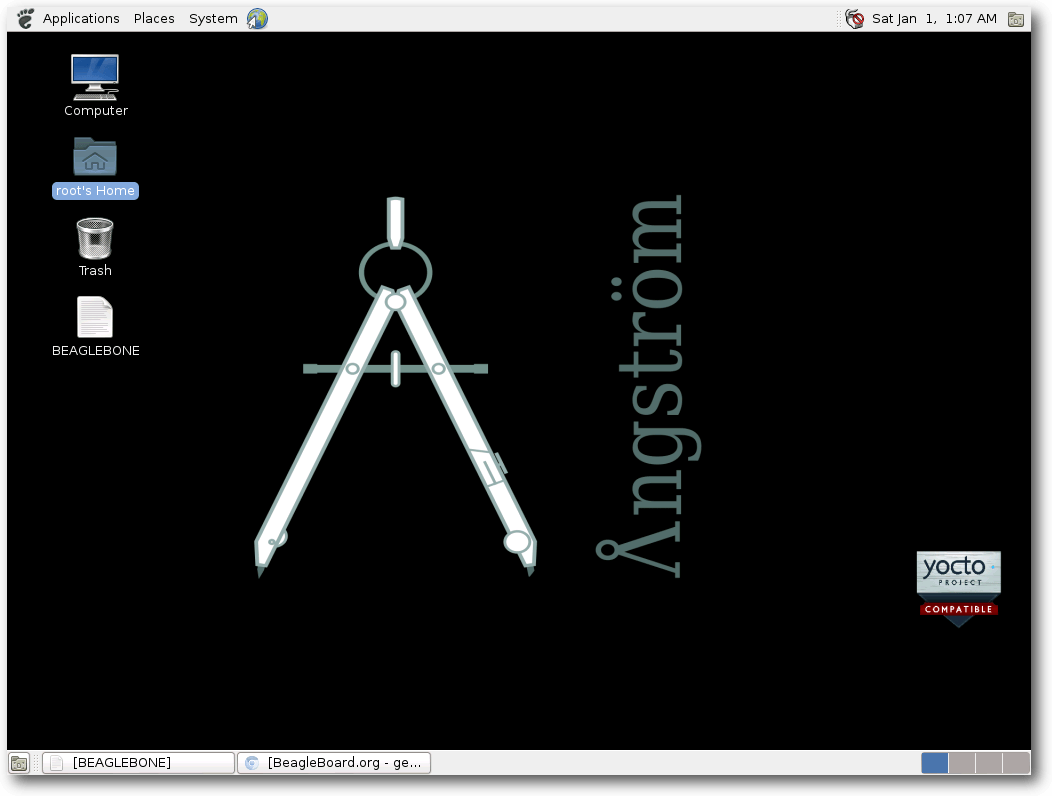

Vorstellung: BeagleBone Black

Viele elektronische Geräte buhlen heutzutage um die Gunst des Bastlers auf dem heimischen Sofa. Der bekannteste ist sicherlich der Raspberry Pi. Für Mikrocontroller-Freunde bietet sich der Arduino an. Ein weiterer Mini-PC im Hosentaschenformat ist das BeagleBone Black, das in dem Artikel vorgestellt werden soll. (weiterlesen)

Zum Index

Linux allgemein

Der April im Kernelrückblick

Anleitungen

E-Mails filtern mit KMail

Software

Multimedia- und Liedprojektion mit OpenLP

jEdit – der unterschätzte Texteditor

Mit Tarnkappe im Netz – Das Tor Browser Bundle

tmux – Das Kung-Fu der Terminal-Ninjas

Hardware

Vorstellung: BeagleBone Black

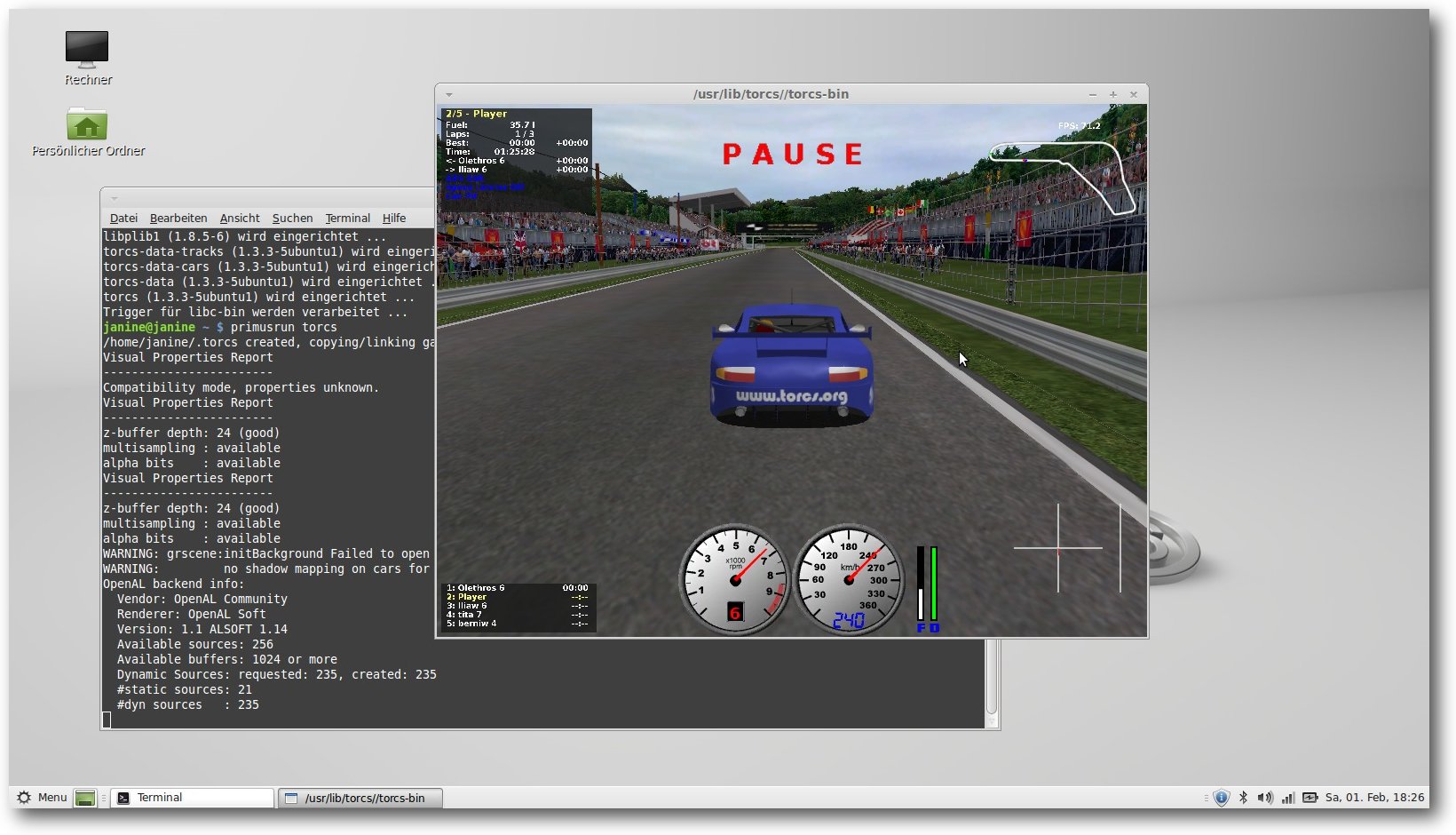

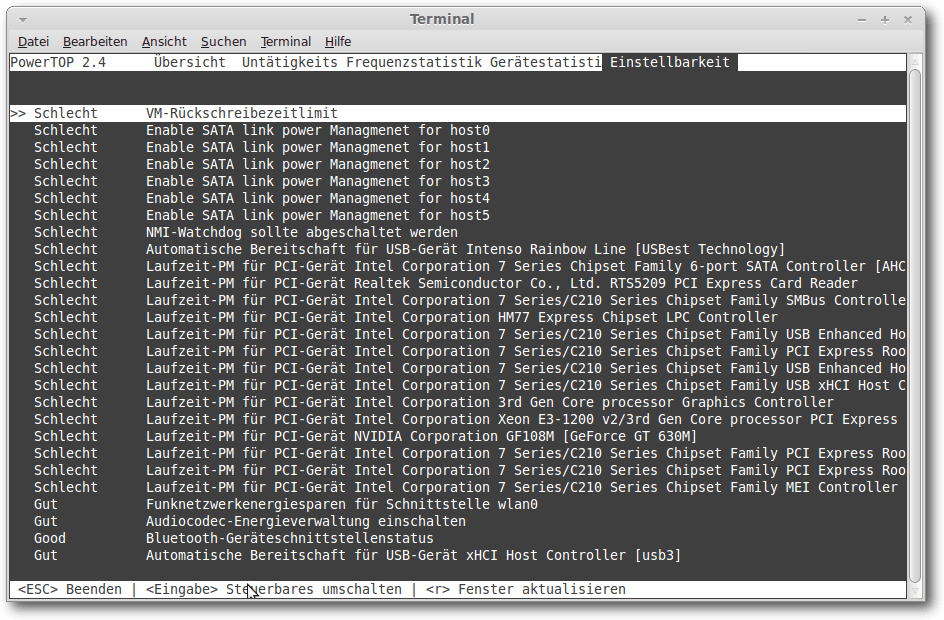

Linux auf dem Laptop (Acer Aspire V3-771G)

Community

Rezension: BeagleBone für Einsteiger

Rezension: JavaScript – Grundlagen, Programmierung, Praxis

Rezension: Eclipse IDE

Magazin

Editorial

freiesMagazin als HTML und EPUB

Leserbriefe

Veranstaltungen

Vorschau

Konventionen

Impressum

Zum Index

Das Herz blutet

Seit der Veröffentlichung des

Heartbleed-Bugs [1] in

OpenSSL [2] sind gerade einmal vier Wochen

vergangen. Inzwischen wurde die Berichterstattung darüber in den allgemeinen

Medien weitgehend von anderen Themen verdrängt. Im Zuge der Aufdeckung der

weitreichenden Überwachung der Kommunikation durch die Geheimdienste wurde

schnell die Frage gestellt, ob die Lücke absichtlich in den Quellcode

eingebaut wurde.

Auch wenn der Programmierer selbst von einem einfachen

Programmierfehler spricht, weist diese Lücke auf einen besonderen Punkt von

Open-Source-Software hin: Der Quellcode ist für jeden verfügbar, kann

überprüft und auf Fehler getestet werden. Bloß muss das auch gemacht werden,

damit das häufig gehörte Argument, Open-Source-Software sei sicherer als

proprietäre Software, auch in der Praxis zutrifft.

Neue Icons gesucht!

Wir haben einen kleinen Wettbewerb ausgeschrieben, bei dem es darum geht,

neue Icons für das Magazin zu gestalten. Konkret suchen wir zwei Icons, um

darzustellen, dass man einen Artikel empfehlen oder kommentieren kann.

Jeder ist eingeladen, mitzumachen. Die Teilnahmebedingungen stehen auf der

Webseite [3]

und man kann noch bis zum 22. Mai 2014 einen Vorschlag einreichen.

EPUB-Erstellung

In regelmäßigen Abständen erreichen uns immer wieder Fragen bezüglich der

Erstellung von freiesMagazin im Allgemeinen und besonders der Erstellung der HTML-

und EPUB-Version. Wir freuen uns sehr über das Interesse und haben schon

einige Anleitungen veröffentlicht, allerdings ohne ein konkretes Beispiel

anzugeben. Dies möchten wir nun ändern und haben daher auf unserer

Webseite [4]

und in dieser Ausgabe eine detaillierte Anleitung

veröffentlicht. Die dazu benötigten Beispielskripte stehen auf unserer Homepage

zum Download bereit, sodass die Anleitung für alle interessierten Leser

leicht nachvollzogen werden kann.

Und nun wünschen wir Ihnen viel Spaß mit der neuen Ausgabe

Ihre freiesMagazin-Redaktion

Links

[1] https://de.wikipedia.org/wiki/Heartbleed

[2] http://www.openssl.org/

[3] http://www.freiesmagazin.de/20140501-wettbewerb-neue-icons-fuers-magazin-gesucht

[4] http://www.freiesmagazin.de/20140420-freiesmagazin-als-html-und-epub-erstellen

Das Editorial kommentieren

Zum Index

von Mathias Menzer

Basis aller Distributionen ist der Linux-Kernel, der fortwährend

weiterentwickelt wird. Welche Geräte in einem halben Jahr unterstützt werden und

welche Funktionen neu hinzukommen, erfährt man, wenn man den aktuellen

Entwickler-Kernel im Auge behält.

Linux 3.15

Die Entwicklung von Linux 3.14 endete zusammen mit dem Monat März und die

Entwicklung der nächsten Kernel-Version konnte in den ersten beiden Aprilwochen

voranschreiten.

Ein Blick auf die Änderungen der ersten Entwicklerversion könnte

einen glauben lassen, dass das Aprilwetter sehr fruchtbar war, denn der Patch

ist einer der umfangreichsten. In der Freigabe-E-Mail zum

-rc1 [1] erklärte Torvalds dann auch, dass

es zwar schon größere Patches gab, die mehr geänderte Quelltextzeilen aufwiesen, dies

jedoch immer auf etwas Bestimmtes zurückgeführt werden konnte.

Diesmal sind es

jedoch nicht einzelne Neuerungen, die das vergleichsweise große Volumen

ausmachen, sondern einfach nur sehr viele, teilweise kleine Änderungen. Diese verteilen sich denn auch

großzügig über alle Bereiche des Kernels, auch wenn der Treiber-Bereich wieder

die meisten Änderungen abbekam. Ein guter Teil davon wiederum entfällt auf den

Staging-Bereich, der mit einem Treiber für neue WLAN-Chips aus dem Hause Realtek

gesegnet wurde. Greg Kroah-Hartman reichte die Aufnahme des Treibers noch nach,

da entsprechende Geräte bereits in aktuellen Notebooks verbaut werden. Torvalds

warnte die Entwickler auch, dass er keine Änderungen aufnehmen wird, die das

Merge Windows verpasst haben, gerade auch aufgrund des großen Umfangs von -rc1.

„Und am siebenten Tag gab es wieder die -rc-Veröffentlichung, gemäß den beim Kernel Summit im Jahre 2004 festgelegten Schriften“

leitete – frei übersetzt –

die Freigabe-E-Mail für Linux 3.15-rc2 [2]

ein. Auch diese Entwicklerversion fällt etwas größer aus als meist üblich. Zum

einen wurde der RTL8187se-Treiber aus dem Staging-Bereich entfernt, da für die

entsprechenden WLAN-Chipsätze bereits ein funktionsfähiger Treiber vorliegt.

Zum anderen sorgten Aufräumarbeiten im Umfeld der Grafikumgebung mit nur einem

Commit für eine große Anzahl Änderungen an

Dateien [3].

Über 300000 Codezeilen in 471 Dateien blähen

den Patch auf 12 MB als gzip-Archiv [4] auf und

platzieren 3.15-rc2 somit in den Spitzenrängen der größten Patches für

Entwicklerkernel.

Dagegen erscheint die dritte

Entwicklerversion [5] etwas deplaziert, mit

weniger als 250 geänderten Dateien und unter 5000 Quelltextzeilen. Doch stellt

sie eher die Rückkehr zu den in der 3er-Kernel-Reihe üblichen kleinen und

überschaubaren Entwicklungsschritten dar. Und so liest man auch im Shortlog fast

ausschließlich von Korrekturen und Fixes.

Systemd

An einem Start-Parameter entzündete sich eine Diskussion zwischen Linux- und

systemd-Entwicklern [6]. systemd wertete den

Parameter debug aus und sorgte so dafür, dass nicht nur der Linux-Kernel

sondern auch systemd selbst Daten zur Fehlersuche mitschrieb und aufgrund der

Menge der mitgeloggten Informationen Rechner in einen nicht mehr nutzbaren

Zustand kommen konnten. Die Diskussion wurde teilweise emotional geführt und,

ursprünglich auf der Linux-Kernel-Mailing-Liste bald auch nach Google+ geforkt.

Greg Kroah-Hartman versuchte im Verlauf zu beruhigen und unterbreitete einen

Vorschlag, statt debug künftig systemd.debug zu verwenden. Dem folgten die

systemd-Entwickler nicht, sondern lassen systemd künftig weniger mitschreiben,

um das System auch beim Debugging nicht zu

überlasten [7].

Netcat

Rund um den Kernel gibt es auch immer wieder kleine Anekdoten zu berichten: So

hat eine Seattler Band mit dem nerdigen Namen

„netcat“ [8] ihr neuestes Album unter anderem als

Kernel-Modul veröffentlicht [9]. Auf GitHub stehen die

Quellen für „Cycles Per Instruction“ bereit [10]

und auch Anweisungen zum Kompilieren des Albums sind

dort zu finden. Das damit erzeugte Kernel-Modul stellt nach dem Laden durch

den Kernel ein Gerät /dev/netcat bereit, dessen Ausgabe auf einen

Audio-Player umgeleitet werden kann.

Wem dieses Vorgehen jedoch zu aufwändig erscheint, der kann „Cycles Per

Instruction“ auf Bandcamp [11] anhören, als

Download kaufen oder auch als

Musikkassette [12] bestellen.

Links

[1] https://lkml.org/lkml/2014/4/13/121

[2] https://lkml.org/lkml/2014/4/20/92

[3] https://git.kernel.org/cgit/linux/kernel/git/torvalds/linux.git/commit/drivers/video/fbdev?id=f7018c21350204c4cf628462f229d44d03545254

[4] https://de.wikipedia.org/wiki/Gzip

[5] https://lkml.org/lkml/2014/4/27/282

[6] http://www.pro-linux.de/-0h2151d5

[7] http://www.pro-linux.de/-0h2151e2

[8] http://www.netcat.co/

[9] http://www.pro-linux.de/-0h21521c

[10] https://github.com/usrbinnc/netcat-cpi-kernel-module

[11] http://netcat.bandcamp.com/

[12] https://de.wikipedia.org/wiki/Musikkassette

| Autoreninformation |

| Mathias Menzer (Webseite)

behält die Entwicklung des Linux-Kernels im Blick, um über kommende Funktionen

von Linux auf dem laufenden zu bleiben. |

Diesen Artikel kommentieren

Zum Index

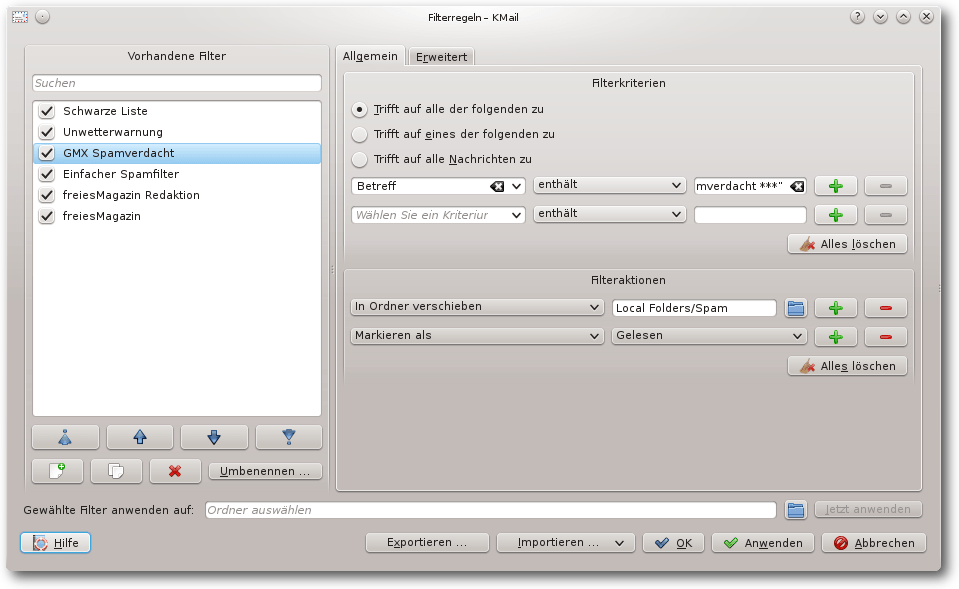

von Dr. Diether Knof

Fast alle E-Mail-Programme, auch die Web-basierten, bieten einen

Filtermechanismus an. Damit lassen sich abhängig von Absender und Inhalt

automatisch vordefinierte Aktionen für E-Mails durchführen. Aus der Praxis

am bekanntesten dürfte das Filtern von Spam sein, bei dem E-Mails bewertet

werden und abhängig davon, ob sie als Spam klassifiziert sind, in den Spam-Ordner

oder in den Posteingang gelegt oder sogar automatisch gelöscht werden.

In diesem Artikel wird konkret die Anwendung des Filtermechanismus des

E-Mail-Programms KMail [1] von KDE

erläutert. Die Verwendung der Filter wird im Folgenden an verschiedenen

Beispielen gezeigt. Die E-Mails werden beim Empfang oder erst nach dem

Lesen entsprechend Absender und Stichworten in Ordner sortiert. Es wird

auf die Filterung von Spam eingegangen und gezeigt, wie E-Mails

automatisch verändert werden können. Die meisten der Filter lassen sich

auch bei anderen E-Mail-Programmen wie Thunderbird und bei Web-Mail-Clients

anwenden. Die Beispiele sollen auch Anregungen zur Verwaltung der E-Mails

geben.

Hinweis: In den Beispielen sind ausschließlich fiktive E-Mail-Adressen

angegeben; diese müssen für den Einsatz auf den jeweiligen Fall angepasst

werden.

Allgemeines

KMail lässt sich einfach über den Paketmanager installieren, es ist Teil

von kontact, der PIM-Suite

von KDE [2].

Beim ersten Aufruf von KMail wird ein Wizard ausgeführt, der durch die

Einrichtung eines E-Mail-Kontos führt. Hierauf wird in diesem Artikel

nicht weiter eingegangen.

Die Filter werden in KMail im Menü „Einstellungen“ über den Menüpunkt

„Filter einrichten …“ bearbeitet.

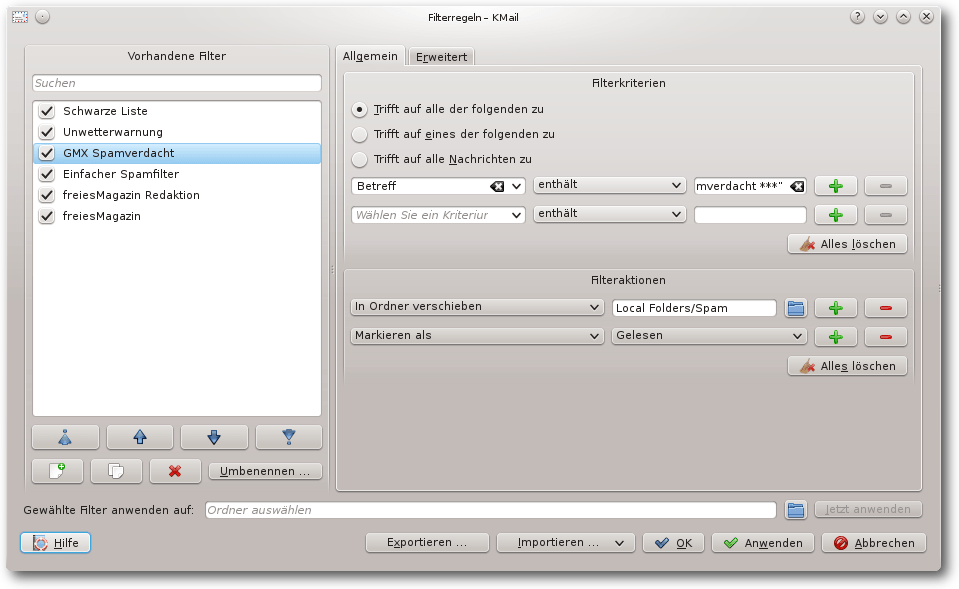

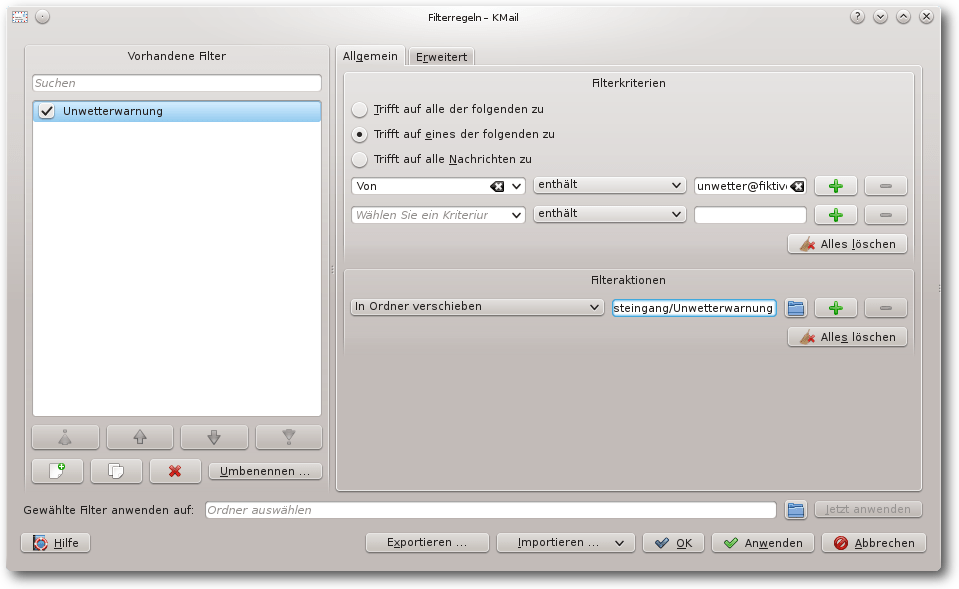

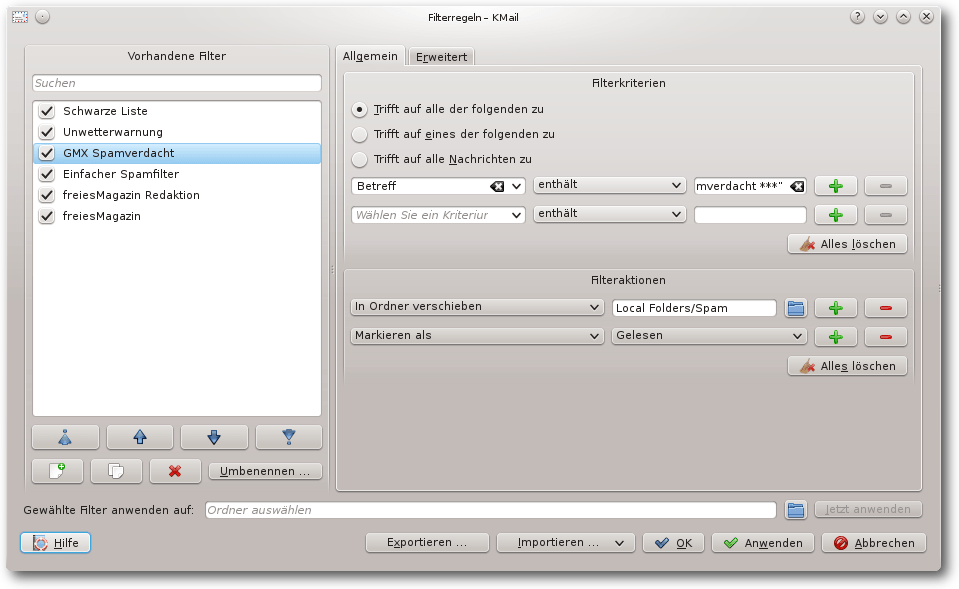

Filterregeln.

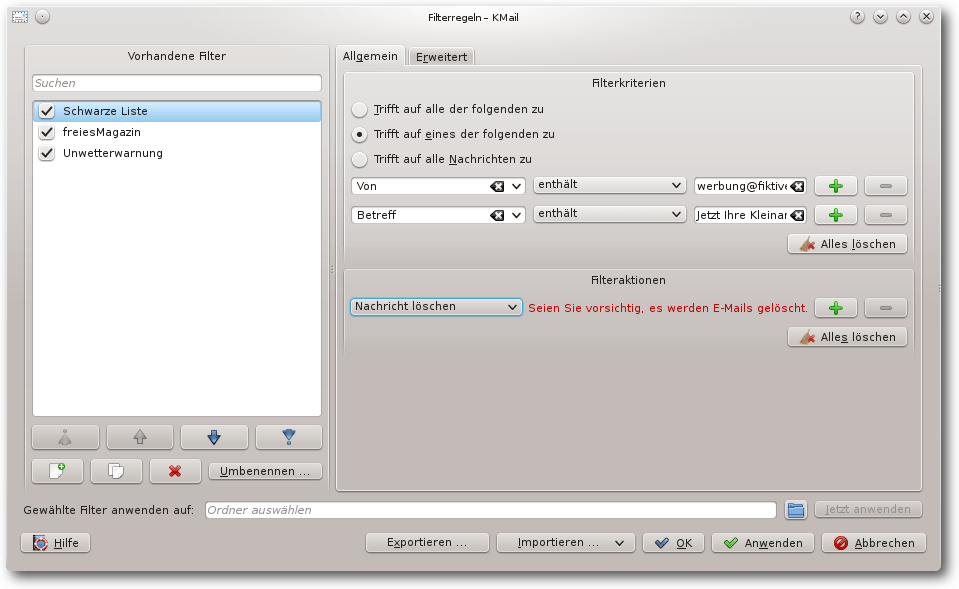

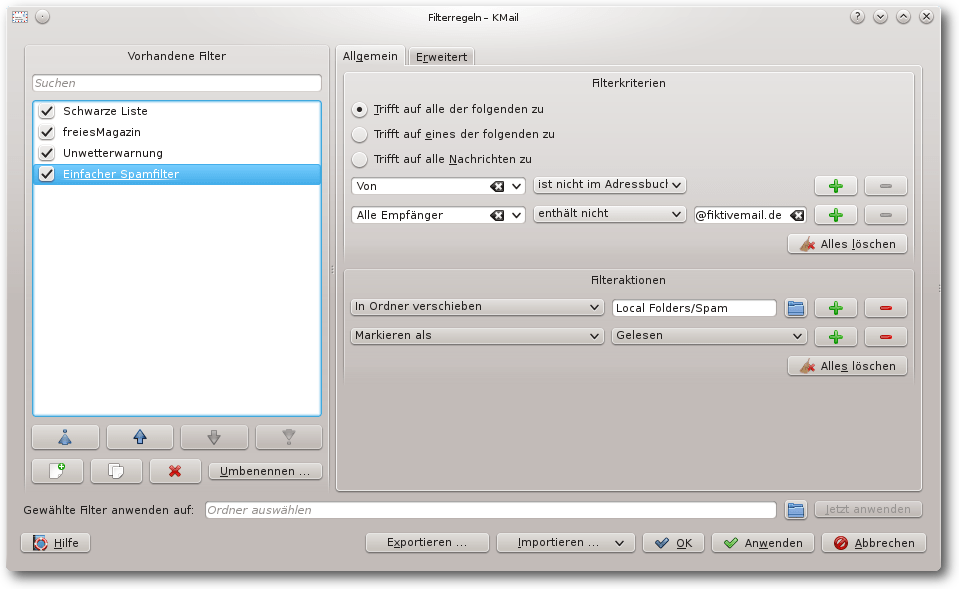

Das Fenster „Filterregeln“ enthält auf der linken Seite eine Liste der

eingerichteten Filter sowie

Schaltflächen zur Steuerung der Reihenfolge

der Filter, zum Hinzufügen, Kopieren, Löschen und Umbenennen einzelner

Filter.

Die Filter werden für alle eingehenden E-Mails von oben nach unten

geprüft. Greift ein Filter, werden die definierten Filteraktionen

durchgeführt und normalerweise die Filterung für diese E-Mail beendet.

Auf der rechten Seite des Fensters kann der in der Liste gewählte Filter

verändert werden. Im Reiter „Allgemein“ ist der eigentliche Filter

definiert, dieser besteht immer aus den folgenden zwei Bereichen:

- Anhand der „Filterkriterien“ (rechter oberer Block im Fenster) wird

entschieden, ob der Filter greifen soll oder nicht. Die „Filterkriterien“

verändern die E-Mail nicht.

- Greift der Filter, werden die „Filteraktionen“ (rechter unterer Block

im Fenster) durchgeführt. Hierbei kann auch die E-Mail verändert werden, darauf

wird später eingegangen.

Die Hilfe zu den Filtern (über die Schaltfläche „Hilfe“ erreichbar)

enthält eine kurze Erläuterung zu den jeweiligen möglichen Einträgen,

wobei (zumindest in der verwendeten Version 4.11.5) die Bezeichnungen in

der Hilfe nicht genau mit denen des Programms übereinstimmen.

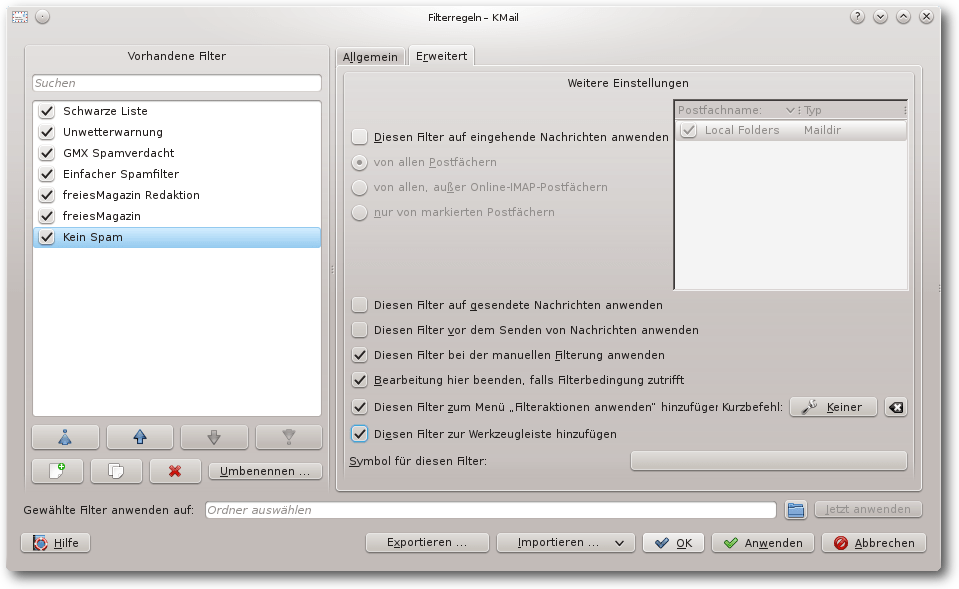

Im Reiter „Erweitert“ wird definiert, unter welchen Bedingungen ein Filter

überhaupt geprüft wird. In den Beispielen wird auf die Filterung aller

eingehenden E-Mails und auf die manuelle Filterung eingegangen.

In KMail lassen sich weiterhin die Filtervorgänge protokollieren (Menü

„Extras -> Filterprotokoll anzeigen …“). Damit lässt sich prüfen, welcher

der eingerichteten Filter greift und welche Aktionen durchgeführt werden.

Verschieben in einen Ordner

Filter lassen sich gut verwenden, um E-Mails automatisch in

unterschiedliche Ordner abzulegen. Damit lassen sich eingehende E-Mails

gleich sortieren (dieses Beispiel) und auch das Archivieren abhängig vom

Empfänger/Inhalt wird einfach (siehe Beispiel „freiesMagazin“).

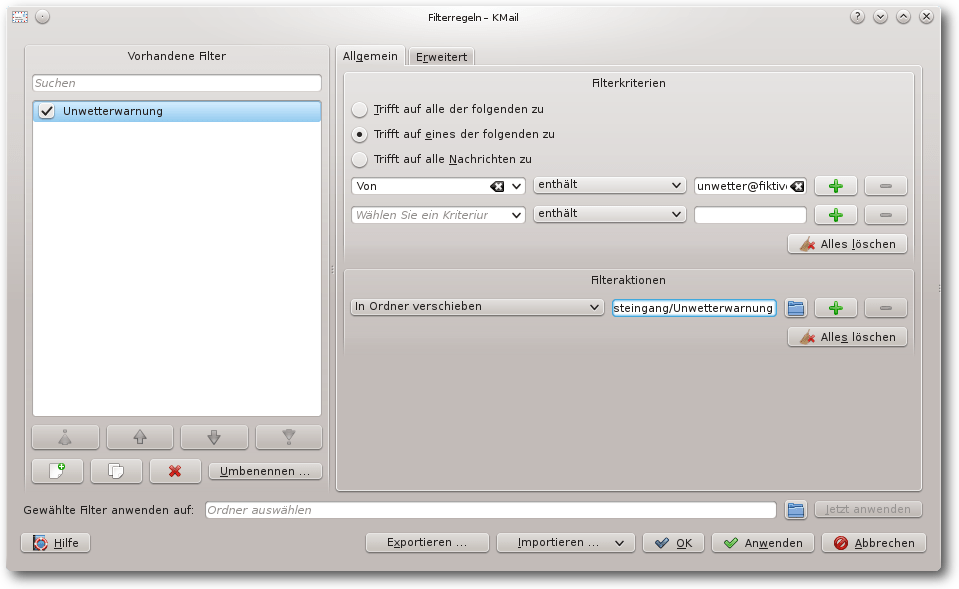

Der erste Anwendungsfall ist das automatische Verschieben von eingehenden

E-Mails eines bestimmten Absenders, in diesem Fall von

unwetter@fiktivemail.de in einen separaten Ordner „Unwetterwarnung“.

Zuerst wird der Unterordner „Arbeit“ unter dem Posteingang angelegt: In

der Ordnerübersicht von KMail ein Rechtsklick mit der Maus auf den

Ordner

„Posteingang“, im Kontextmenü „Ordner hinzufügen …“ auswählen und als

Name „Unwetterwarnung“ angeben. Ein Ordner lässt sich auch hinzufügen,

wenn das Fenster „Filterregeln“ geöffnet ist.

Um den Filter anzulegen ist es am einfachsten, per Rechtsklick auf eine

entsprechende E-Mail in der Nachrichtenliste von KMail das Kontextmenü

aufzurufen und dort im Untermenü „Filter anlegen …“ den Punkt

„Nach Absender filtern …“ auswählen. Es wird automatisch ein Filter

angelegt, in diesem Fall mit Namen „<From>: unwetter@fiktivemail.de“. Der

Name lässt sich über die Schaltfläche „Umbenennen“ in

„Unwetterwarnung“

ändern.

Filter „Unwetterwarnung“.

Das Filterkriterium „Von enthält unwetter@fiktivemail.de“ ist bereits das

Gewünschte: es wird nach dem Absender gefiltert. Bei den Filteraktionen ist

„In Ordner verschieben“ vorausgewählt. Mit einem Linksklick auf das

Ordnersymbol rechts neben dem Feld „Ordner auswählen“ wird die Ordnerliste

angezeigt. Hier ist dann der Ordner „Unwetterwarnung“ auszuwählen. Auch an

dieser Stelle kann der Zielordner noch erstellt werden.

Der Filter wird für alle eingehenden E-Mails automatisch angewendet – dies

ist die Voreinstellung für neue Filter (im Reiter „Erweitert“). Wenn also

der Absender unwetter@fiktivemail.de enthält, wird die E-Mail

statt im Posteingang im Ordner „Unwetterwarnung“ abgelegt.

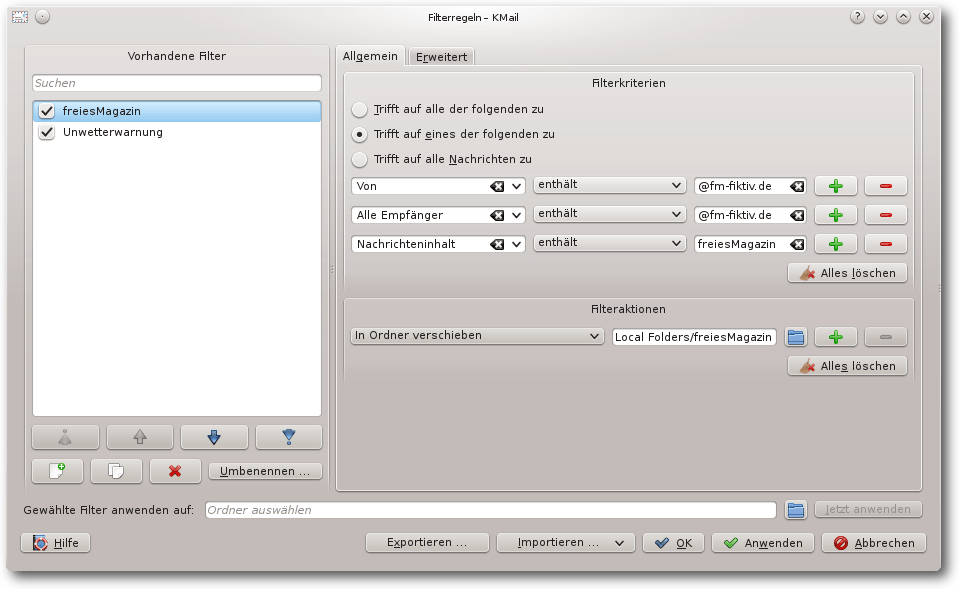

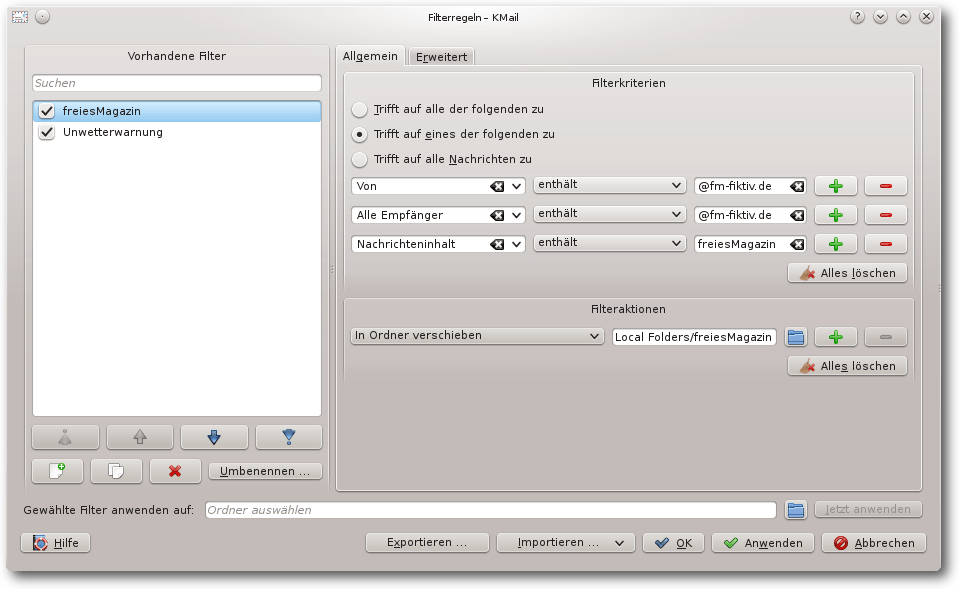

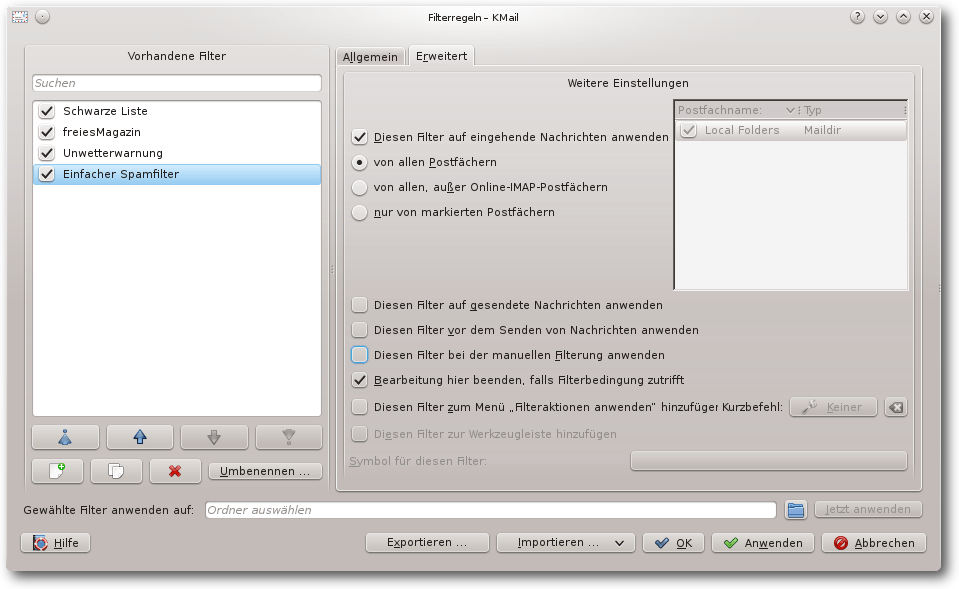

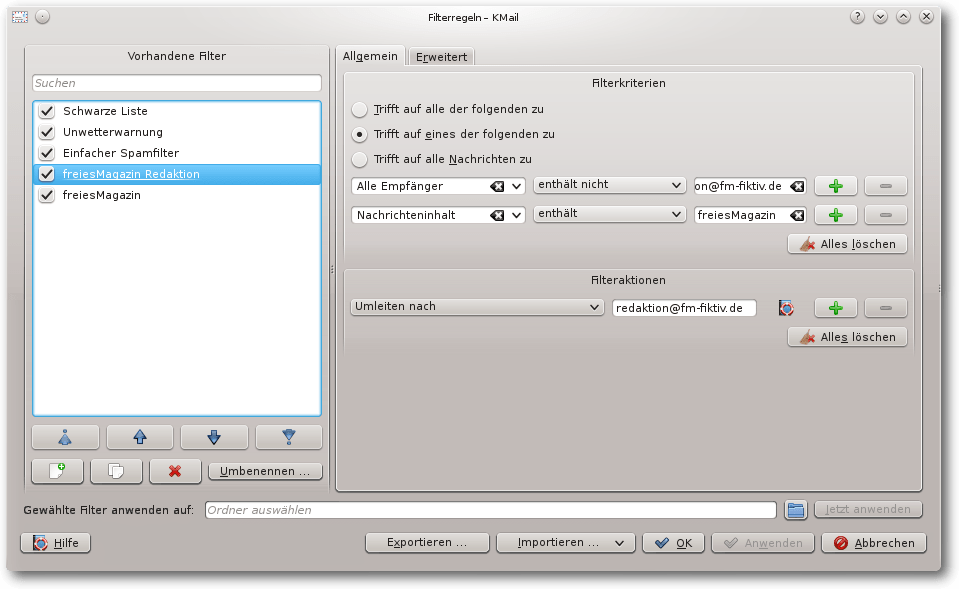

Mehrere Filterkriterien

Der nächste Anwendungsfall ist das Archivieren der E-Mails zu freiesMagazin in

einen separaten Ordner „freiesMagazin“. Auch dieser Ordner sollte erst

einmal erstellt werden.

Für diesen Filter wird in den Filterregeln (Erinnerung: Menü

„Einstellungen -> Filter einrichten …“) ein neuer Filter über die

entsprechende Schaltfläche (ganz links unten) erstellt und mittels

„Umbenennen“ in „freiesMagazin“ umbenannt.

Als nächstes werden die Filterkriterien angegeben.

Ein Filterkriterium besteht grundsätzlich aus den folgenden drei Elementen:

- Das erste Element gibt an, was überprüft werden soll.

- Das zweite Element gibt an, welche Überprüfung stattfinden soll. Die

Auswahl ist abhängig vom ersten Element. Für die meisten Anwendungen ist

„enthält“ passend.

- Das dritte Element gibt an, wonach überprüft werden soll.

Beim Filter „Unwetterwarnung“ besteht der Filter aus 1) „Von“, 2)

„enthält“, 3) „unwetter@fiktivemail.de“. Im Folgenden wird ein Filter

einfach durch den Text angegeben, also „Von enthält

unwetter@fiktivemail.de“.

Filter „freiesMagazin“.

Für freiesMagazin werden mehrere verschiedene Filterkriterien eingerichtet:

- „Von enthält @fm-fiktiv.de“ filtert alle E-Mails, die von

E-Mail-Adressen der Domain fm-fiktiv.de gehen, also zum Beispiel von

redaktion@fm-fiktiv.de.

- „Alle Empfänger enthält @fm-fiktiv.de“ filtert alle E-Mails, die man

selber die angegebene Domain sendet. Der Unterschied von „Alle Empfänger“

zu „An“ ist, dass bei ersterem auch die Empfänger einer Kopie

(E-Mail-Felder CC und BCC [3]) berücksichtigt werden.

- „Nachrichteninhalt enthält freiesMagazin“ filtert alle E-Mails, die

irgendwo im Nachrichtentext „freiesMagazin“ enthalten.

Die Eingabe eines dritten Filterkriteriums erhält man durch Betätigen der

„+“-Schaltfläche neben einem der Filterkriterien.

Damit der Filter für alle E-Mails, die irgendwie mit freiesMagazin zu tun haben,

greift, muss noch bei den Filterkriterium „Trifft auf eines der folgenden zu“

ausgewählt sein.

Als Filteraktion wird „In Ordner verschieben freiesMagazin“ ausgewählt.

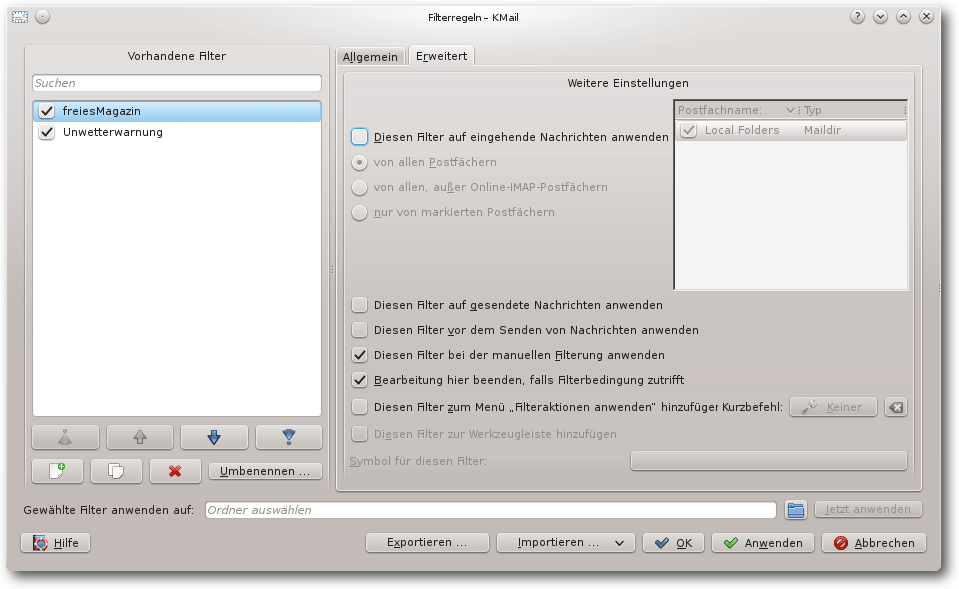

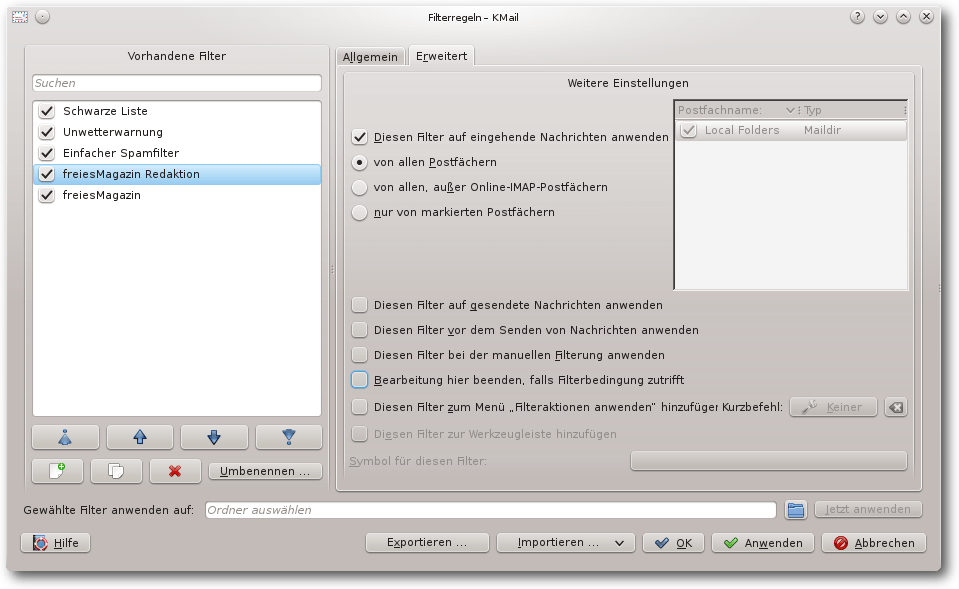

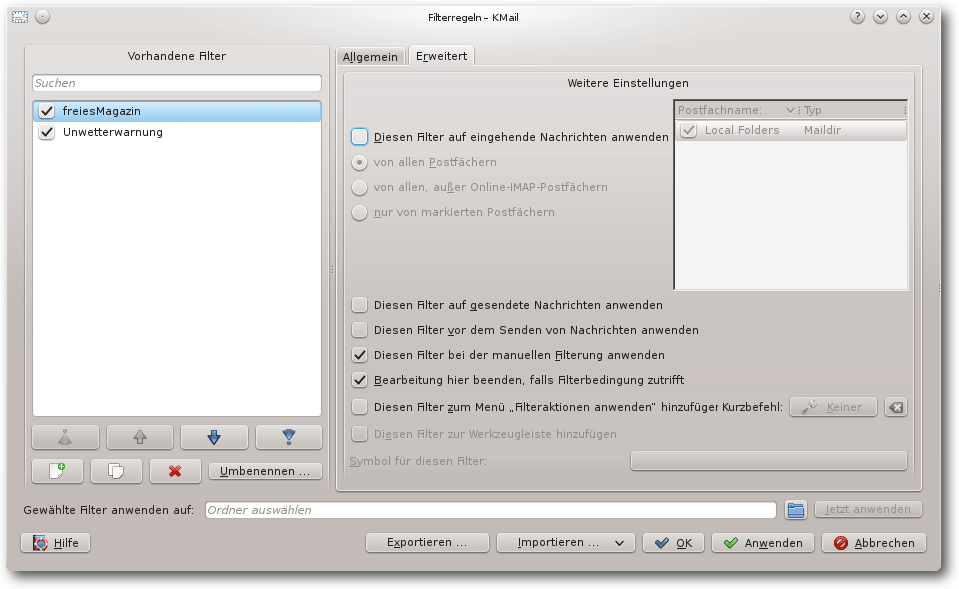

Filter „freiesMagazin“, Erweiterte Einstellungen.

Nun soll der Filter nicht automatisch auf eingehende E-Mails angewendet

werden; diese sollen erst einmal im Posteingang verbleiben. Stattdessen

soll eine entsprechende E-Mail erst nach dem Lesen umsortiert werden. Dafür

wird der Filter so eingerichtet, dass er nur manuell aufgerufen wird. Dazu

muss im Reiter „Erweitert“ die Einstellung

„Diesen Filter auf eingehende Nachrichten anwenden“ abgewählt werden. Die

Einstellung „Diesen Filter bei der manuellen Filterung anwenden“ ist in der

Voreinstellung bereits aktiv, hierfür ist nichts weiter zu tun.

Weiterhin sollte „Diesen Filter auf gesendete Nachrichten“ ausgewählt

werden. Damit werden versendete E-Mails zu freiesMagazin gleich im

Ordner „freiesMagazin“ abgelegt statt in

„Versendete Nachrichten“.

Ist der Filter wie oben eingerichtet, passiert beim Empfang einer

entsprechenden E-Mail nichts. Wird nach dem Lesen einer E-Mail zu freiesMagazin

der Filter manuell aufgerufen, dann wird die E-Mail automatisch in den

Ordner „freiesMagazin“ verschoben. Mit der Maus werden hierzu über das

Kontextmenü der E-Mail (Rechtsklick auf die E-Mail in der E-Mail-Liste) im

Untermenü „Filter anwenden“ mit „alle Filter anwenden“ die eingerichteten

Filter mit Einstellung „Diesen Filter bei der manuellen Filterung anwenden“

auf die E-Mail angewendet. Dies geht auch für mehrere markierte E-Mails.

Schneller geht es per Tastatur, mit der Tastenkombination „Strg“ + „J“ werden

auf die markierten E-Mails, das ist normalerweise die, die gerade geöffnet

ist, alle Filter angewendet, die für die manuelle Filterung aktiviert sind.

Ausgehende E-Mails werden automatisch in dem gewünschten Ordner abgelegt.

Mit mehreren solcher Filter lassen sich die meisten eingehenden und

ausgehenden E-Mails einfach in den entsprechenden Ordner verschieben,

zum

Beispiel pro Kommunikationspartner ein eigener Ordner. Dann reicht es,

nach dem Lesen einer E-Mail „Strg“ + „J“ zu drücken.

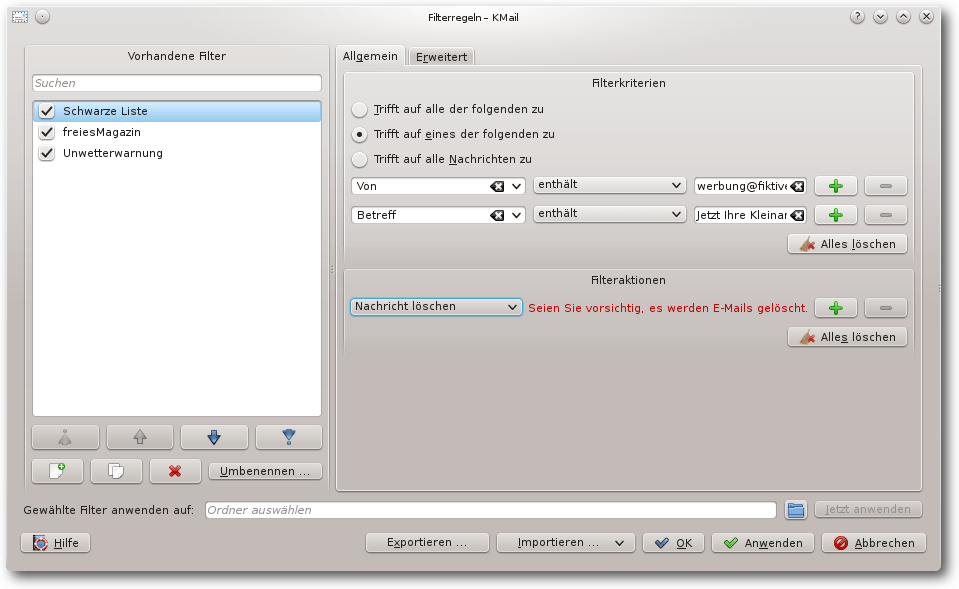

Unerwünschte Mails löschen

Unerwünschte E-Mails lassen sich leicht löschen. Der schwierige Teil dabei

ist, dem Computer beizubringen, was unerwünscht bedeutet.

Der erste und einfachste Schritt ist es, E-Mails entsprechend ihrem

Absender oder Betreff zu löschen. Dies deckt zwar nur einen meist geringen

Teil ab, aber jedes bisschen hilft.

Der Filter soll „Schwarze Liste“ (von engl.

„blacklist“ [4])

heißen und enthält in den Filterkriterien Absender oder Betreffs, deren

entsprechende E-Mails gelöscht werden sollen. Bei den Filterkriterien muss

„Trifft auf eines der folgenden zu“ ausgewählt sein. Beispiele sind:

- „Von enthält werbung@fiktivemail.de“

- „Betreff enthält Jetzt Ihre Kleinanzeigen hervorheben“

Filter „Schwarze Liste“.

Die Filteraktion ist „Nachricht löschen“, KMail zeigt dann auch völlig

zu Recht die Warnung „Seien Sie vorsichtig, es werden E-Mails gelöscht“.

Bei diesem Filter ist es wichtig, nur Filterkriterien anzugeben, die

sicher nur auf E-Mails passen, die auch gelöscht werden sollen. Ein

allgemeiner Spam-Filter ist dies nicht. Außerdem ist es immer besser,

Newsletter und ähnliches abzubestellen oder dem Absender direkt Bescheid

zu geben, als die E-Mails erst zu empfangen und dann automatisch zu löschen.

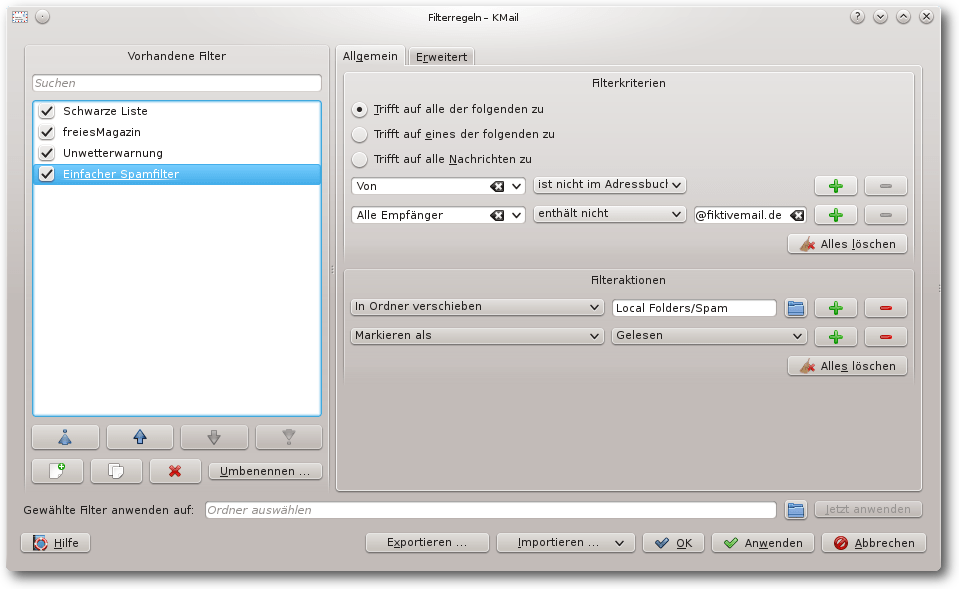

Die Reihenfolge der Filter

Bei vielen Spam-E-Mails ist man nicht als Empfänger eingetragen. Bei den

regulären E-Mails hingegen schon. Daraus ergibt sich der folgende einfache

Spam-Filter (mit Bezeichnung „Einfacher Spamfilter“).

Filter „Einfacher Spamfilter“.

Bei den Filterkriterien müssen alle folgenden zutreffen

(meineAdresse@fiktivemail.de sei dabei die eigene E-Mail-Adresse):

- „Von ist nicht im Adressbuch“

- „Alle Empfänger enthält nicht meineAdresse@fiktivemail.de“

Hat man mehrere Empfängeradressen (zum Beispiel redaktion@fm-fiktiv.de),

sollte man einfach einen weiteren entsprechenden Filter („Alle Empfänger enthält

nicht redaktion@fm-fiktiv.de“) hinzufügen.

Für die Filteraktionen wird erst einmal ein Ordner „Spam“ angelegt und

anschließend die beiden Filteraktionen:

- „In Ordner verschieben Spam“

- „Markieren als Gelesen“

Mit dem Markieren als Gelesen werden die als Spam klassifizierten E-Mails

nicht mehr als „neu“ markiert.

Damit der Filter ordentlich funktioniert, müssen alle Mailinglisten auch

im Adressbuch eingetragen sein (Rechtsklick in der E-Mail-Ansicht auf die

E-Mail-Adresse und im Kontextmenü „Zum Adressbuch hinzufügen“ auswählen).

Alternativ reicht es auch aus, diese E-Mails über einen Filter entsprechend

„Unwetterwarnung“ beim Empfang automatisch in einen eigenen

Ordner zu

verschieben. Außerdem sollte auch die eigene E-Mail-Adresse im Adressbuch

sein, damit nicht aus Versehen die eigenen E-Mails als Spam angesehen

werden.

Bei diesem Filter ist es wichtig, an welcher Stelle er bei den vorhandenen

Filtern einsortiert ist (linker Bereich des Fensters „Filterregeln“).

Steht er an erster Stelle, werden alle eingehenden E-Mails dagegen

geprüft. Steht unwetter@fiktivemail.de nicht im Adressbuch, wird eine

E-Mail von unwetter@fiktivemail.de also als Spam klassifiziert. Beim

Einsortieren von „Einfacher Spamfilter“ unter „Unwetterwarnung“ dagegen greift

bei E-Mails von unwetter@fiktivemail.de zuerst der Filter „Unwetterwarnung“

und die E-Mail wird in den Ordner „Posteingang/Unwetterwarnung“

verschoben. Da der Filter gegriffen hat, greift kein weiterer Filter.

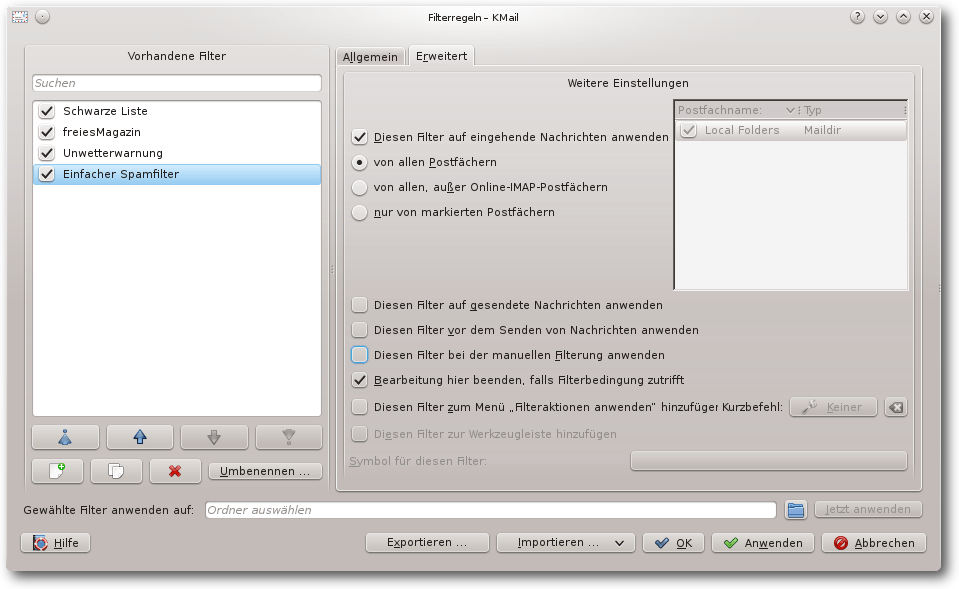

Filter „Einfacher Spamfilter“, Erweiterte Einstellungen.

Soll der Spam-Filter nicht erneut bei der manuellen Filterung herangezogen

werden, muss unter „Erweitert“ die Einstellung

„Diesen Filter bei der manuellen Filterung anwenden“ abgewählt sein.

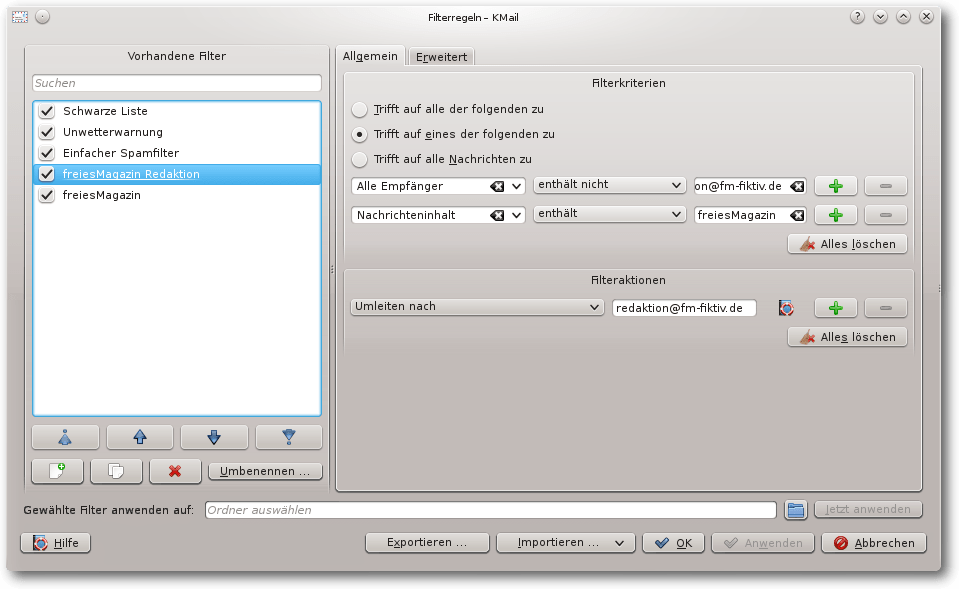

Weiterleiten

KMail bietet auch an, E-Mails automatisch an eine weitere Adresse zu

senden. Als nächstes sollen daher E-Mails, die „freiesMagazin“ enthalten,

aber nicht an die Redaktionsadresse gesendet wurden, an die

Redaktionsadresse umgeleitet werden.

Filter „freiesMagazin Redaktion“.

Dafür wird der Filter „freiesMagazin Redaktion“ eingerichtet.

Die Filterbedingungen orientieren sich am Filter „freiesMagazin“:

- „Alle Empfänger enthält nicht redaktion@fm-fiktiv.de“ filtert alle

E-Mails, die nicht bereits an die Redaktion geschickt wurden

- „Nachrichteninhalt enthält freiesMagazin“ filtert alle E-Mails, die

irgendwo im Nachrichtentext „freiesMagazin“ enthalten.

Die Filteraktion ist „Umleiten nach redaktion@fm-fiktiv.de“.

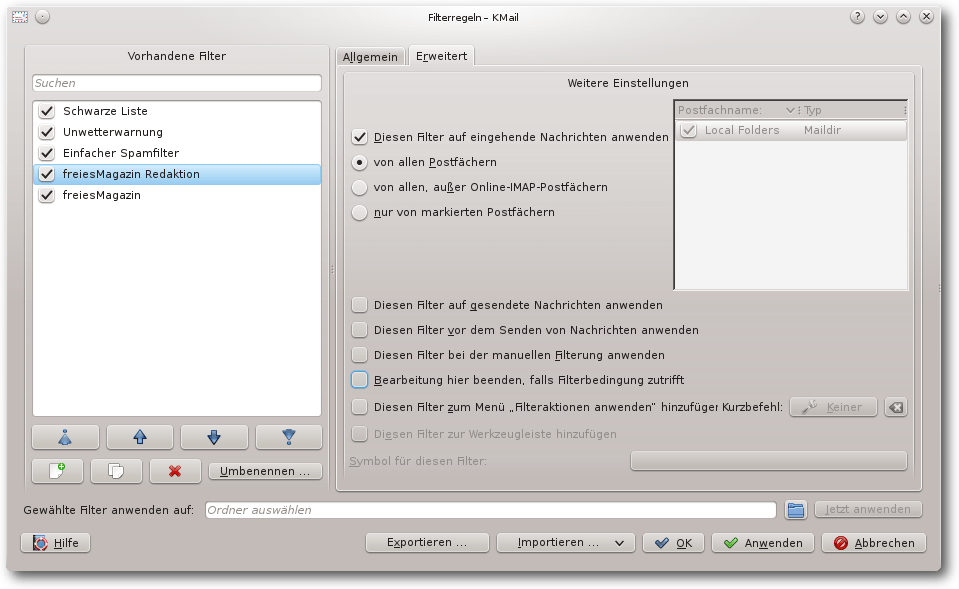

Filter „freiesMagazin Redaktion“, erweiterte Einstellungen.

Auch bei diesem Filter sollte „Bearbeitung hier beenden, falls Filterbedingung zutrifft“

abgewählt sein, damit die E-Mails anschließend noch weitere Filter

durchlaufen können (falls sie zum Beispiel doch gleich beim Empfang in

einen separaten Ordner abgelegt werden sollen). Noch wichtiger ist es,

„Diesen Filter bei der manuellen Filterung anwenden“ abzuwählen, da

ansonsten bei jeder manuellen Filterung (zum Beispiel für den obigen Filter

„freiesMagazin“) wieder eine Kopie der E-Mail an die Redaktion versandt

wird.

In der Liste „Vorhandene Filter“ sollte dieser Filter nach der Spam-Bekämpfung

liegen (die

Redaktion wird es danken), aber vor dem Filter

„freiesMagazin“, falls bei diesem die Einstellung „Diesen Filter auf

eingehende Nachrichten anwenden“ ausgewählt ist, die E-Mails also gleich

beim Empfang in einen Ordner verschoben werden.

Man kann für Umleitungen anstelle des Filters von KMail auch den Filter beim

E-Mail-Provider verwenden. Damit wird eine E-Mail gleich beim Empfang

beim Provider weitergeleitet und nicht erst, wenn sie mit KMail abgerufen

wird.

Betreff verändern

GMX markiert E-Mails, die es als Spam identifiziert hat, durch ein

„*** GMX Spamverdacht ***“ im Betreff. Diese E-Mails können daher auch leicht

durch einen Filter („GMX Spamverdacht“) in den Ordner „Spam“ verschoben

werden:

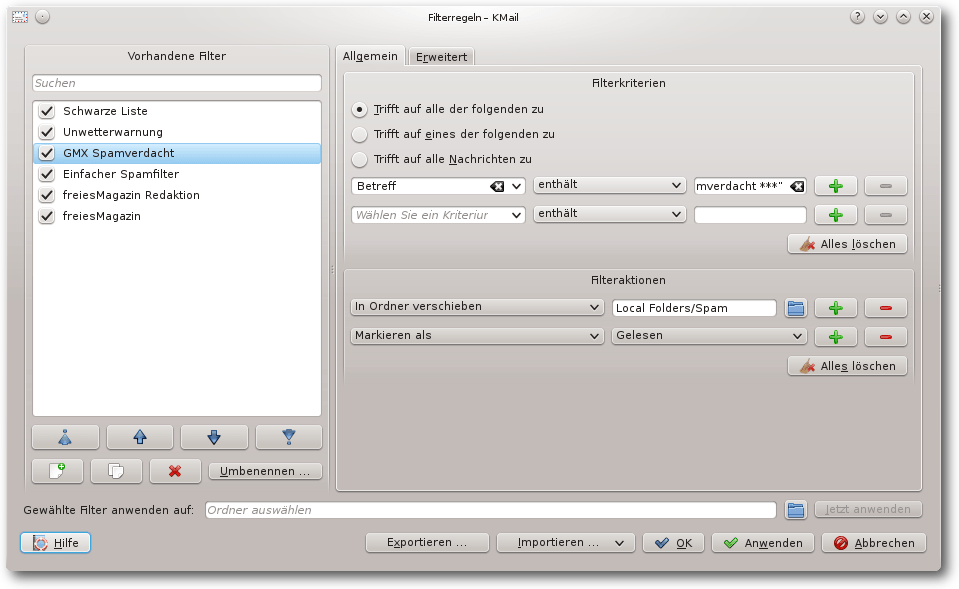

Filter „GMX Spamverdacht“.

Das Filterkriterium ist „Betreff enthält *** GMX Spamverdacht ***“, und die

Filteraktionen sind:

- „In Ordner verschieben Spam“

- „Markieren als Gelesen“

Ist eine so gekennzeichnete E-Mail doch kein Spam, lässt sie sich einfach

in den Posteingang verschieben. Allerdings stört dann das

„*** GMX Spamverdacht ***“ im Betreff. Um dieses zu entfernen, wird die

E-Mail durch ein entsprechendes externes Programm geleitet.

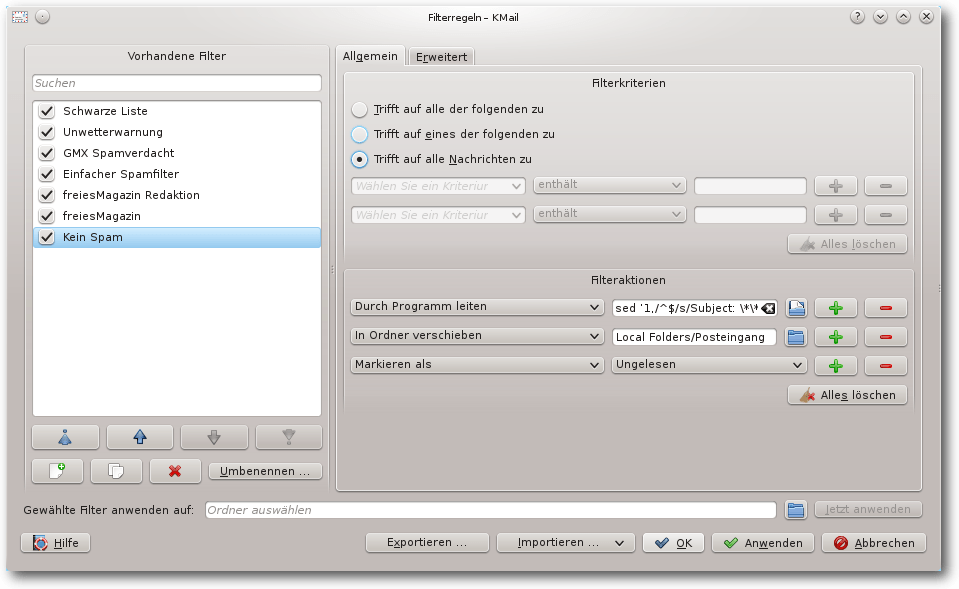

Mit dem neuen Filter „Kein Spam“ wird der Betreff gegebenenfalls

bereinigt, die Nachricht in den Posteingang verschoben und auf ungelesen

gesetzt.

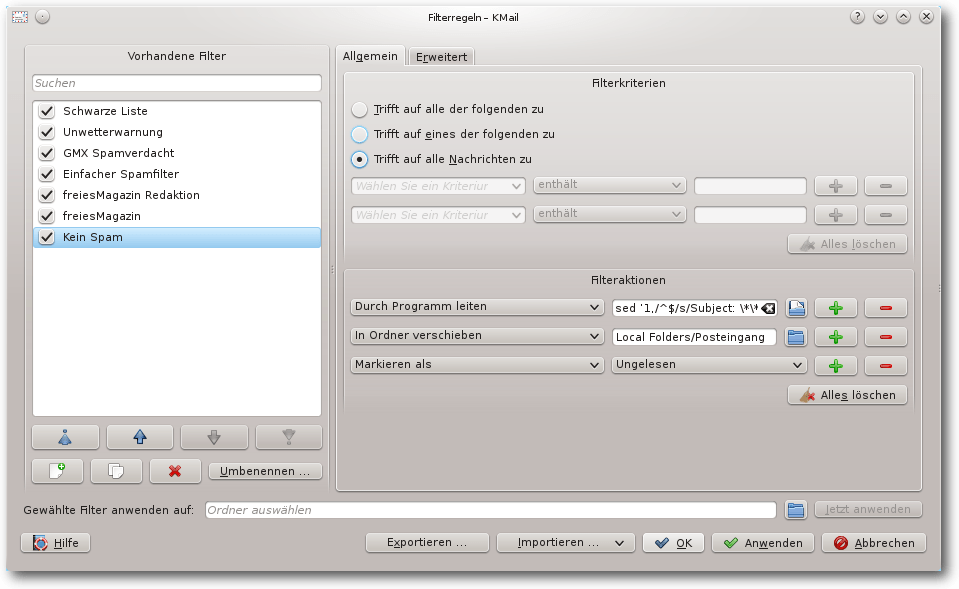

Filter „Kein Spam“.

Bei den Filterkriterien ist „Trifft auf alle Nachrichten zu“ ausgewählt.

Die Filteraktionen sind

- „Durch Programm leiten sed '1,/^$/s/Subject: \*\*\* GMX Spamverdacht \*\*\* \+/Subject: /'“ – Dieser Aufruf von sed entfernt im Betreff den Text „*** GMX Spamverdacht ***“.

- „In Ordner verschieben Posteingang“

- „Markieren als Ungelesen“

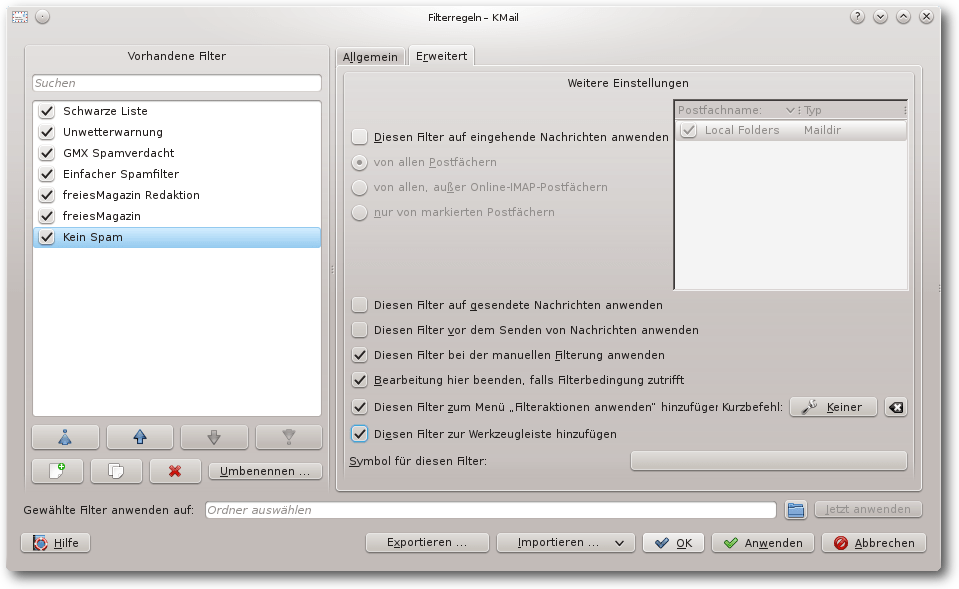

Filter „Kein Spam“, erweiterte Einstellungen.

In den erweiterten Einstellungen wird

„Diesen Filter auf eingehende Nachrichten anwenden“ abgewählt und

„Diesen Filter zum Menü „Filteraktionen anwenden“ hinzufügen“ sowie

„Diesen Filter zur Werkzeugleiste hinzufügen“ ausgewählt. Damit befindet

sich in der Werkzeugleiste eine Schaltfläche „Kein Spam“, mit der eine von

GMX irrtümlich als Spam klassifizierte E-Mail mit bereinigten Betreff in

den Posteingang verschoben werden kann.

Wie an diesem Beispiel gezeigt wird, bietet KMail in den Filteraktionen

auch die Möglichkeit, eine E-Mail zu verändern. Dies ist zuweilen eine

sehr nützliche Funktion, es ist aber Vorsicht geboten, um nicht aus

Versehen eine E-Mail damit zu zerstören. Solche Filter sollten daher immer

auf Kopien der E-Mails getestet werden.

In diesem Beispiel wurde nur der E-Mail-Kopf mit den Metadaten (in diesem

Fall der Betreff) geändert. Eine Änderung des E-Mail-Textes ist auch

möglich, sollte aber nur in Ausnahmefällen geschehen, da sonst zum

Beispiel digitale Signaturen ungültig werden.

Leider funktioniert dieses Ersetzen in der verwendeten Version 4.11.5 von

KMail ausschließlich bei einem manuellen Aufruf. Ein automatisches

Bereinigen des Betreffs bei allen eingehenden E-Mails funktioniert nicht.

Außerdem wird zwar der Betreff in der E-Mail-Ansicht aktualisiert, aber

nicht in der E-Mail-Liste.

Exkurs: Der sed-Befehl

Viele Leser stellen sich sicherlich die Frage, was der Befehl

sed '1,/^$/s/^Subject: \*\*\* GMX Spamverdacht \*\*\* \+/Subject: /'

genau bewirkt.

Dieser Filter nutzt das Programm

sed [5], um in der Nachricht den

Betreff zu ersetzen. Eine Einführung in sed gibt es in \fm{}

03/2010 [6].

Der Editierbefehl besteht aus einer Bereichsangabe und dem Ersetzen-Befehl:

- 1,/^$/ gibt an, dass für das Suchen/Ersetzen nur der Bereich vom

Anfang der Datei (1) bis zur ersten leeren Zeile (/^$/) betrachtet

werden soll. Die leere Zeile trennt die Kopfzeilen vom Inhalt der E-Mail.

Die Zeile im E-Mail-Kopf, die mit „Subject: “ beginnt, gibt den Betreff an.

- s gibt an, dass anschließend ein Ersetzen-Befehl kommt.

- /^Subject: \*\*\* GMX Spamverdacht \*\*\* */Subject: / ersetzt die

Zeichenkette „Subject: *** GMX Spamverdacht ***“ sowie darauf folgende

Leerzeichen durch „Subject: “, entfernt also den unerwünschten Text. Das

^ steht für den Zeilenanfang. Das \* steht für das Zeichen „*“, das

* steht für kein oder mehrere Leerzeichen.

Fazit

Die Filter in KMail sind einfach einzurichten und recht mächtig. Sind sie

eingerichtet, ist das Verwalten der E-Mails mit KMail ein Kinderspiel.

Einige E-Mails (wie „Unwetterwarnung“) werden direkt beim Eingang in

entsprechende Verzeichnisse verschoben (auch günstig für Mailinglisten).

Mit „Strg“ + „J“ können gelesene E-Mails in entsprechenden Ordnern (wie

„freiesMagazin“) archiviert werden.

Durch eine Filteraktion, die das Durchleiten durch ein externes Programm/Skript

ermöglicht, lassen sich auch ausgefallene Anforderungen umsetzen.

Für eine bessere Spam-Filterung wird in einem separaten Artikel das

Einbinden des Programms bogofilter [7]

in KMail beschrieben.

Links

[1] http://userbase.kde.org/KMail/de

[2] http://userbase.kde.org/Kontact/de

[3] http://blindkopie.de/

[4] https://de.wikipedia.org/wiki/Schwarze_Liste#Schwarze_Listen_im_Kommunikationsbereich

[5] https://de.wikipedia.org/wiki/Sed_(Unix)

[6] http://www.freiesmagazin.de/freiesMagazin-2010-03

[7] https://de.wikipedia.org/wiki/Bogofilter

| Autoreninformation |

| Dr. Diether Knof

ist seit 1998 Linux-Anwender. Vor einem Jahr ist er privat vom E-Mail-Client

mutt auf KMail umgestiegen und hat in dem Zuge seine in procmail über die

Jahre eingerichteten Filter auf KMail übertragen.

|

Diesen Artikel kommentieren

Zum Index

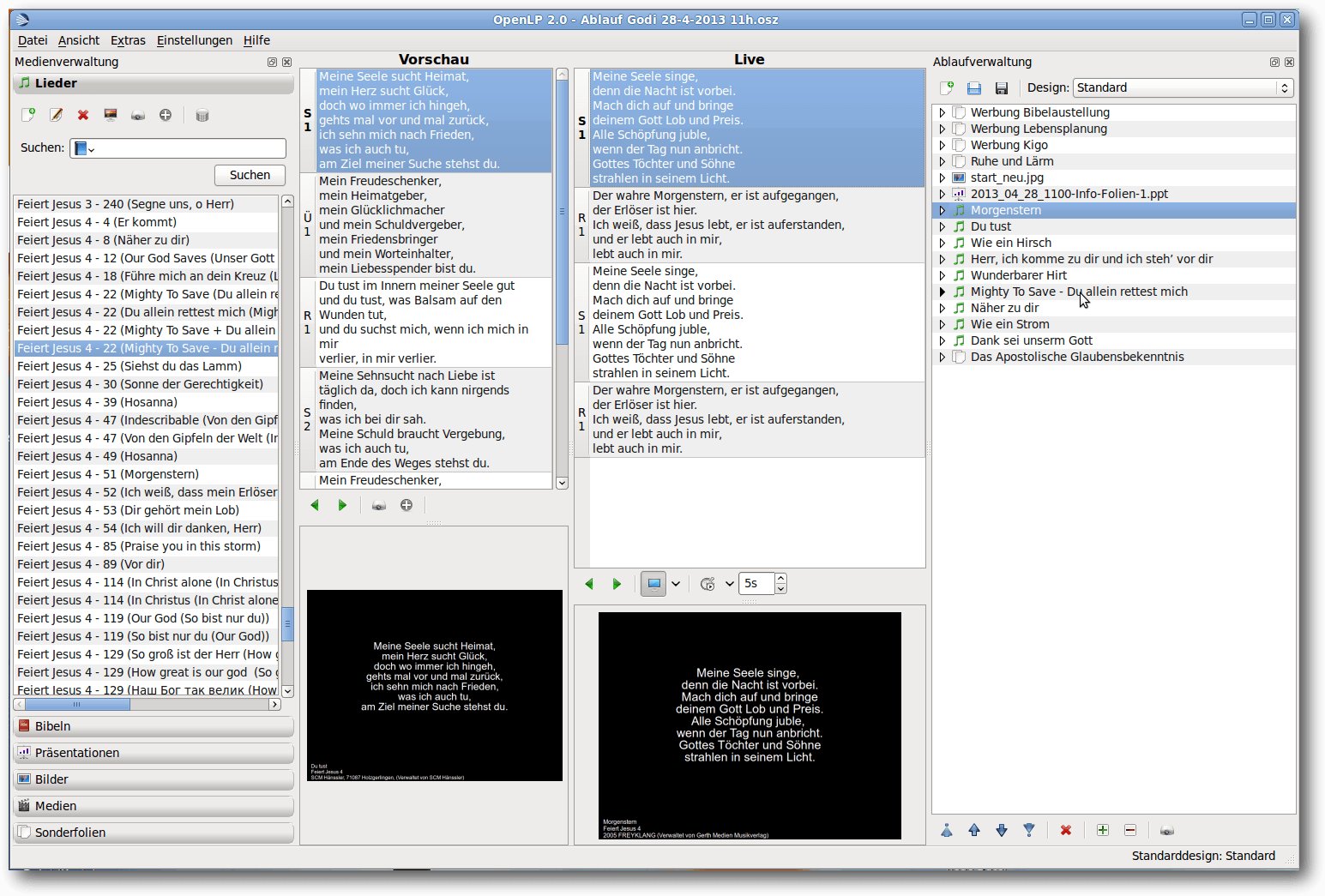

von Jens Dörpinghaus

Eine besondere Nische für Projektionssoftware findet sich – vor allem, aber

nicht ausschließlich – in Kirchengemeinden, in denen die Liederbücher durch die

Beamerprojektion der Liedtexte abgelöst werden. Dieser Artikel zeigt, dass es

mit OpenLP auch für diesen Einsatzbereich ein hervorragendes freies

Softwareprojekte gibt.

Neben den eigentlichen Liedtexten kommen auch vermehrt Video- und

Bildeinblendungen oder Präsentationen für die Predigt zum Einsatz. Da das

Konzept von freier Software eigentlich sehr gut mit christlichen Werten

harmoniert, gibt es verschiedene freie Softwareprojekte, von denen im Folgenden

das wohl umfangreichste Projekt – OpenLP [1] –

vorgestellt werden soll. Auf der anderen Seite sind Kirchengemeinden nicht

gerade als Hort moderner Technik bekannt und so ist es nicht verwunderlich,

dass, als eine kommerzielle Software, SongBeamer [2] sehr

verbreitet ist.

Eine Initiative für freie Software in Kirchen ist LUKi [3] (Linux

User im Bereich der Kirchen), auf deren Homepage unter Anderem ein Artikel mit

weiteren Informationen zu OpenLP zu finden ist.

OpenLP und vergleichbare Produkte

Der größte Vorteil von OpenLP gegenüber vergleichbaren Produkten ist zum ersten,

dass es sich um freie Software (GNU General Public License) handelt und zum

zweiten, dass es für

alle gängigen Betriebssysteme (Linux, BSD, Windows, MacOS X)

verfügbar ist. Es gibt kein freies Programm mit einem vergleichbaren

Funktionsumfang. Gegenüber kommerziellen Alternativen wie SongBeamer muss

allerdings auf Funktionen wie Akkordprojektion oder das

Umschalten zwischen

Sprachen verzichtet werden; im Gegenzug unterstützt OpenLP von Haus aus

UTF-8

und kann sehr leicht mit anderer Software zusammen genutzt werden. Inwiefern

einzelne Punkte relevant sind, hängt natürlich von den Anforderungen der

Gemeinde ab.

Installation

Die Software kann von der Homepage von OpenLP bezogen werden. Für die

meisten Distributionen stehen – sofern OpenLP nicht in der Paketverwaltung

vorhanden ist – entsprechende Pakete bereit.

Erster Start

Startet man OpenLP das erste Mal, so kann man mit dem Einrichtungsassistenten

erste Lieder, Bibeln und Designs hinzufügen. Diese zunächst eher kleine Auswahl

kann später sukzessive erweitert werden.

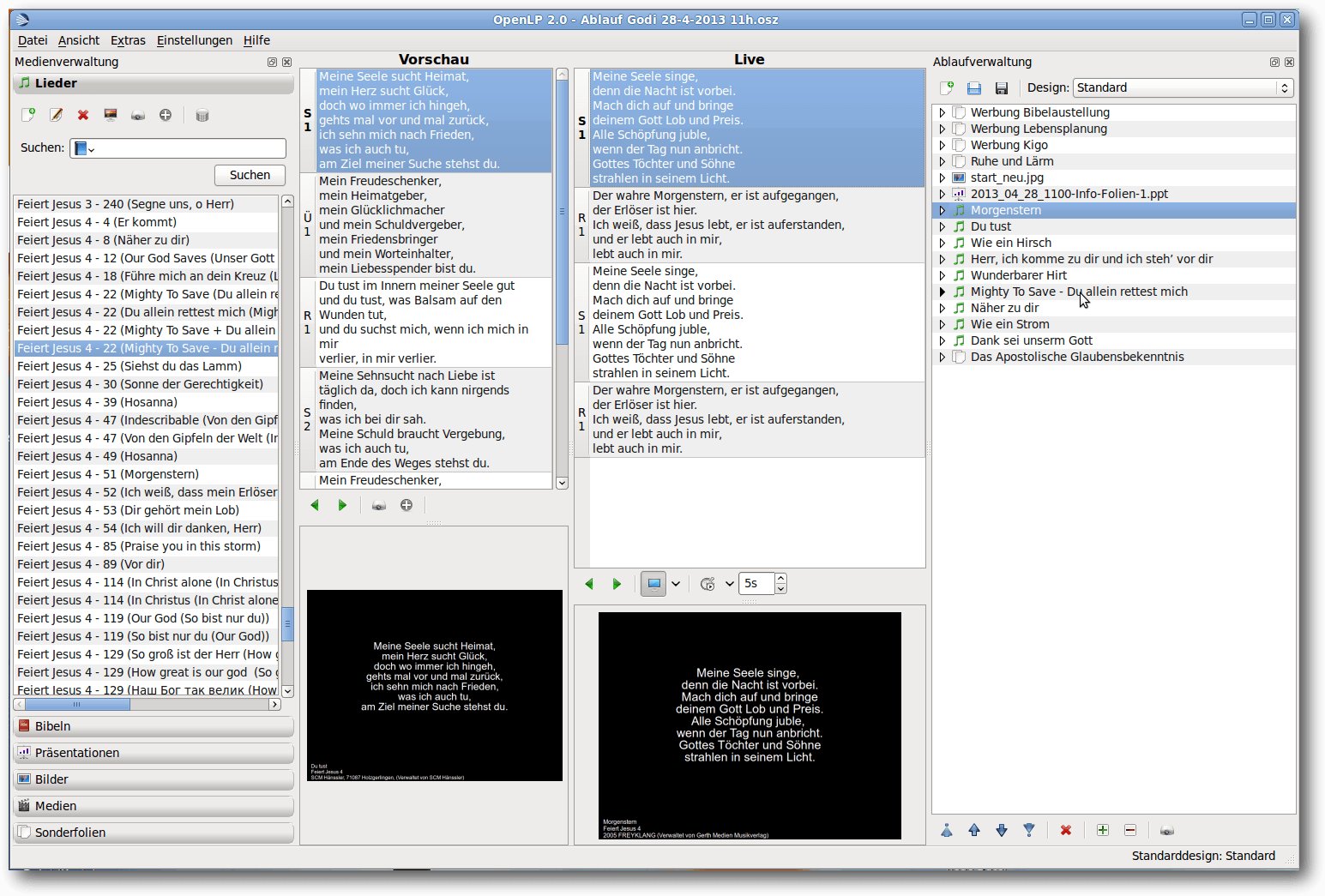

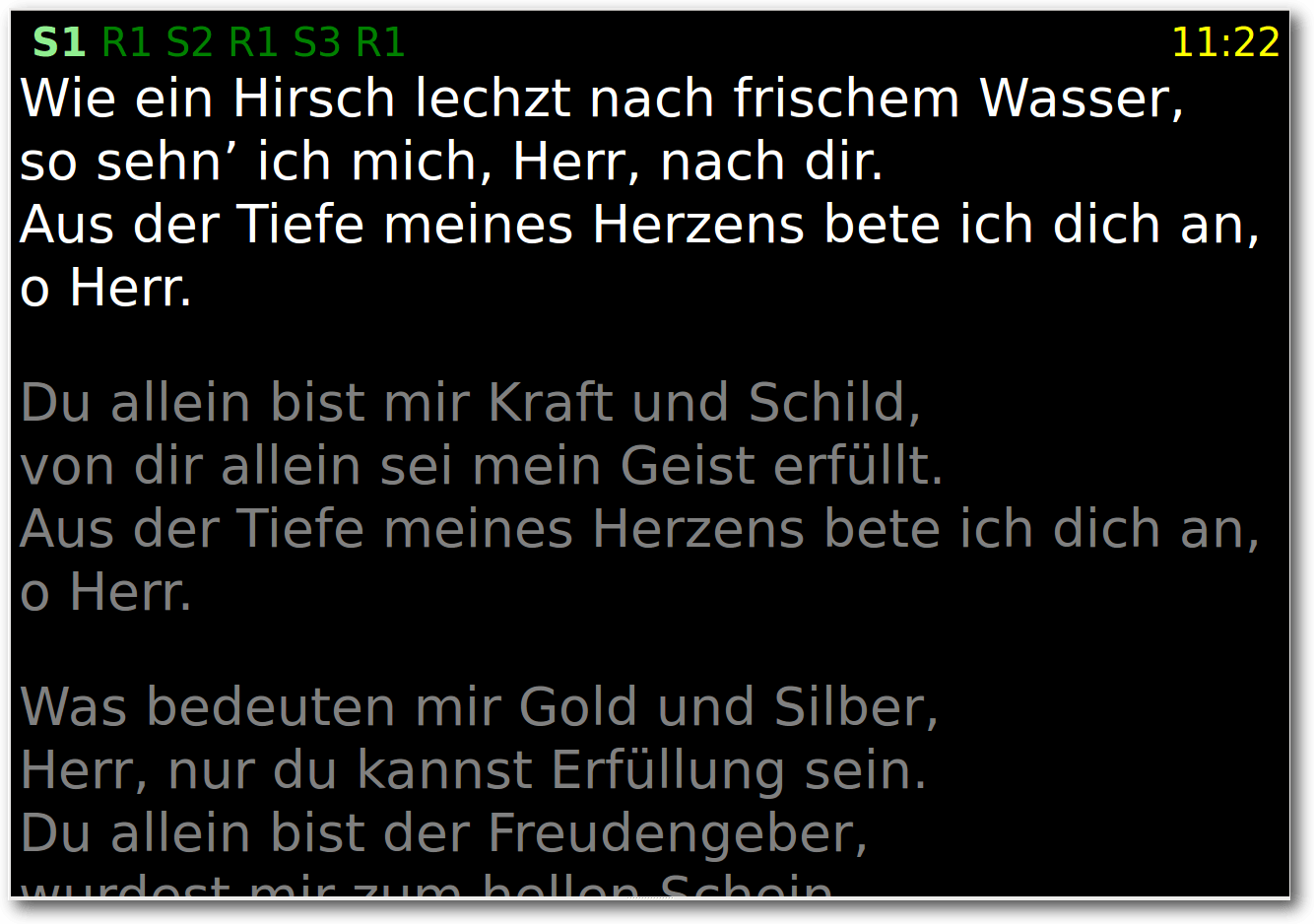

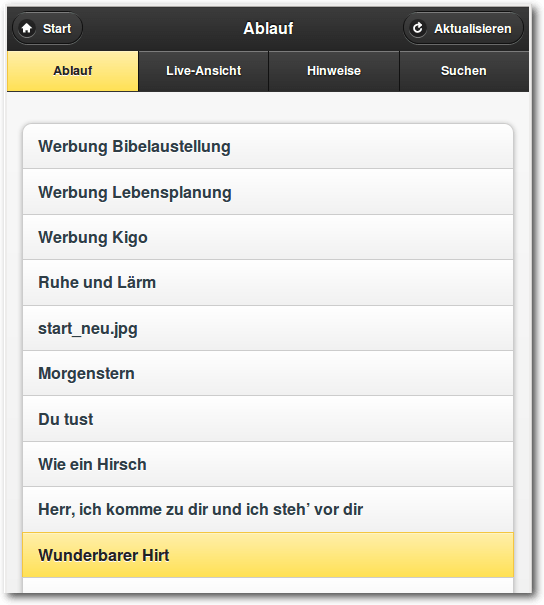

Eine bereits laufende Instanz von OpenLP.

Die Standardansicht mit Medienverwaltung, Vorschau, Liveansicht und

Ablaufverwaltung kann jeweils auch in eine einfache Einrichtenansicht oder

Liveansicht geändert werden, wodurch die

Darstellung übersichtlicher wird.

Bedient werden kann OpenLP mit der Maus oder auch komplett über Tastenkürzel.

Es wird, wann immer möglich, auf weitere Fenster verzichtet. Dadurch ist OpenLP –

im Gegensatz

zu anderen Programmen – schnell und übersichtlich in einer Ebene

bedienbar.

Neue Lieder können von SongSelect [4] (aber auch aus

anderen Projektionsprogrammen wie beispielsweise SongBeamer) importiert und mit

wenigen Mausklicks einem aktuellen Ablauf hinzugefügt werden. Sind sie einmal in

der Datenbank vorhanden, können sie in der Medienverwaltung unter anderem per

Titel, Volltextsuche oder Liederbuch gefunden werden. Lieder können aber

natürlich auch manuell „abgetippt“ werden. Insbesondere ist hervorzuheben, dass

die Reihenfolge der Strophen in jedem Ablauf manuell geändert werden kann, ohne

die Datenbank selber zu manipulieren. Alle Daten werden in einem Ablauf

gespeichert.

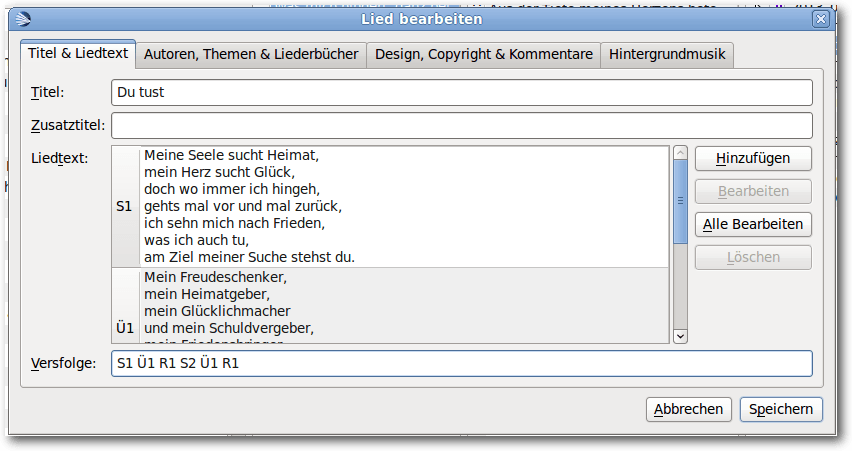

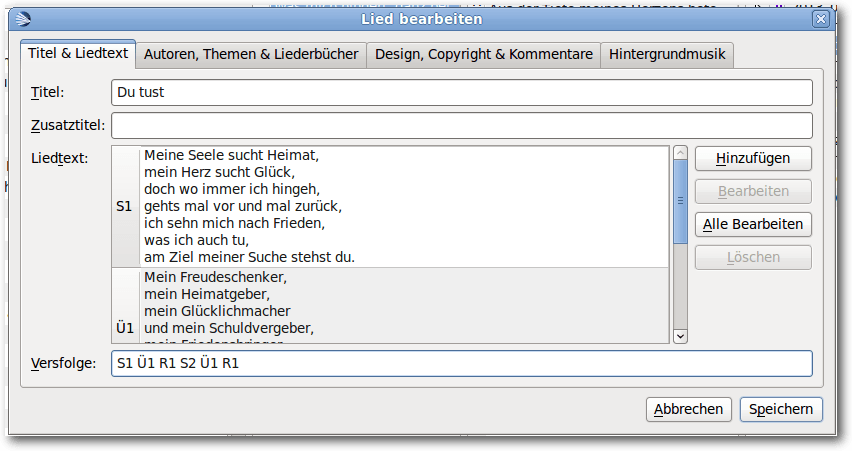

Lieder bearbeiten.

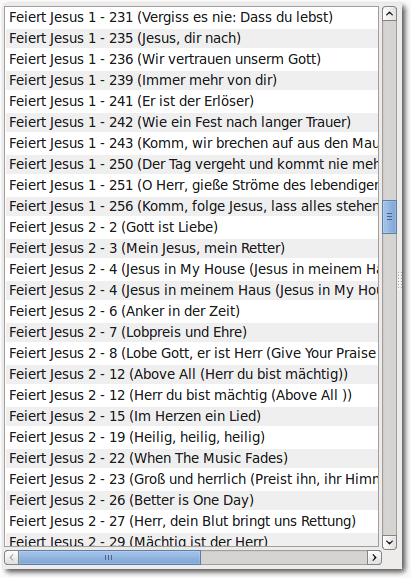

Liedsuche nach Liederbüchern.

Ebenso schnell können Bibelstellen, ganze Präsentationen (die über Libre bzw. OpenOffice dargestellt werden), Bilder, Videos oder Sonderfolien

dem Ablauf hinzugefügt werden.

Besondere Funktionen bei der Projektion

Oft genutzte Funktionen bei der Projektion sind beispielsweise das automatische

Abspielen von Folien und Bildern (etwa bei Informationen vor dem

Gottesdienstbeginn) oder die zeitgenaue Wiedergabe von Videos. Weiter bietet

sich die Möglichkeit, Hinweistexte einzublenden oder Folien mit Hintergrundmusik

zu hinterlegen.

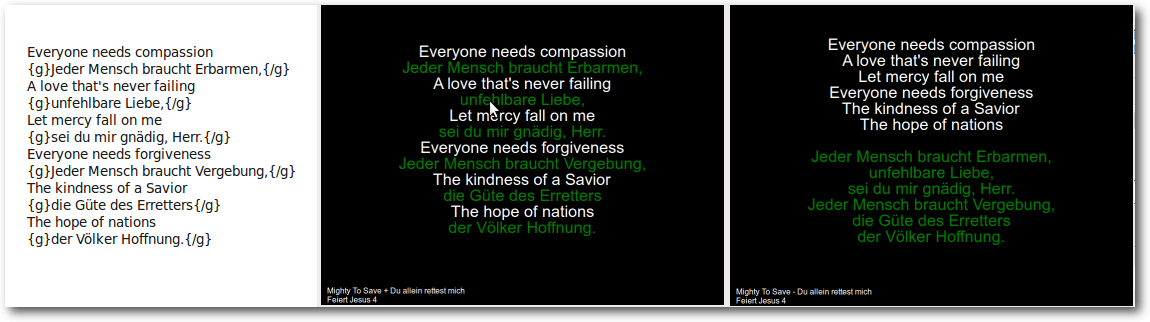

Es gibt zwar nicht die Möglichkeit, wie in Alternativprogrammen, in Liedern

automatisch zwischen verschiedenen Sprachen zu wechseln. Durch die

Konfigurierbarkeit der Darstellung kann aber einfach ein weiteres,

zweisprachiges Lied angelegt werden. Sind beide Sprachen schon in OpenLP

vorhanden, geht dies mit einem kleinen externen Tool sogar in Sekundenschnelle.

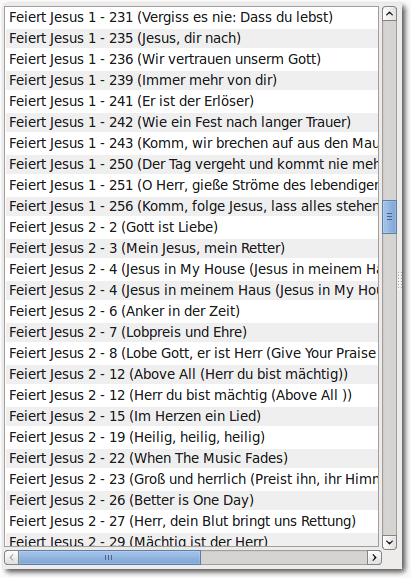

Darstellung mehrsprachiger Lieder.

Die Darstellung von OpenLP kann aber auch transparent über andere

Bildschirmausgaben gelegt werden. Dadurch ist es möglich, etwa über Videos (Pro

Christ, Taufe o.ä.) oder andere Programme, Liedtexte und andere Inhalte zu

projizieren. Auch das Wechseln zwischen verschiedenen Programmen lässt sich im

laufenden Betrieb einfach umsetzen.

Designs

In OpenLP wird die Darstellung von Folien über sogenannte Designs gelöst. Von

einfachen weißen Texten auf schwarzem Hintergrund bis hin zu

Bildhintergründen

kann je nach Art der Veranstaltung oder Geschmack alles verändert werden.

Ein sehr interessanter Punkt ist, dass diese Designs jeweils für einen

kompletten Ablauf geändert werden können, Liedern und Folien aber auch ein

individuelles Design zugewiesen werden kann. Dieses Verhalten ist konfigurierbar

und

nützlich. So kann ein Lied aus dem Kindergottesdienst, das dort anders, etwa

farbiger und größer dargestellt wird, im Ablaufplan eines normalen

Gottesdienstes auch ohne Änderungen auf die dort vorgegebene Art dargestellt

werden.

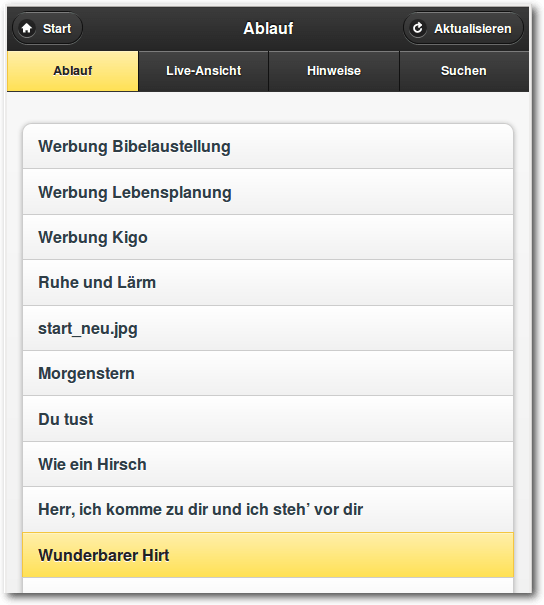

Bühnenmonitor und Fernbedienung

Ein weiteres Feature von OpenLP ist der Bühnenmonitor, der direkt mit OpenLP

installiert wird. Dieser kann entweder für die Musiker auf der Bühne oder aber

auch für Menschen, die die Projektionsfläche nicht einsehen können, genutzt

werden.

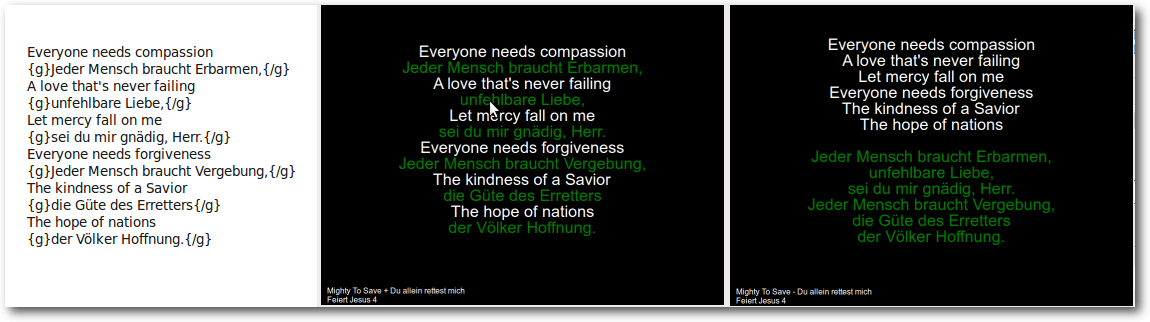

Der Bühnenmonitor.

Als Fernbedienung stehen wahlweise eine Android-App oder eine Weboberfläche zur

Verfügung. Erstere kann über die Homepage oder den App-Store bezogen

werden, letztere ist wie der Bühnenmonitor Bestandteil von OpenLP. Mit

beiden kann OpenLP von einem Handy, einem Tablet oder einem anderen PC

fernbedient werden. Dies ermöglicht z. B. einem Musiker oder dem Prediger das

selbsttätige Bedienen der Projektion.

Fernsteuerung über die Android-App.

Fernsteuerung über die Weboberfläche.

Für alle diese Möglichkeiten muss eine Netzwerkverbindung zwischen den

Endgeräten und dem Projektionsrechner bestehen.

Zusammenfassung

Auch wenn einige Features noch fehlen, so braucht sich OpenLP nicht vor

alternativen Programmen zu verstecken. In einigen Dingen ist OpenLP sogar

überlegen. Es bietet alle grundlegenden Funktionen, die in einer Gemeinde

genutzt werden und wohl auch viele, die nie benötigt werden. Da es eine kleine,

aber recht aktive Entwicklergemeinde gibt, bekommt man schnell Hilfe und neue

Features werden zeitnah implementiert.

OpenLP ist ein guter Grund für Kirchengemeinden, sich mit freier Software

auseinander zu setzen. Geld kann durchaus sinnvoller investiert werden als in

proprietäre Software.

Links

[1] http://openlp.org/

[2] http://www.songbeamer.de/

[3] http://luki.org/

[4] http://ccli.de/songselect/

| Autoreninformation |

| Jens Dörpinghaus

benutzt seit vielen Jahren ausschließlich freie Software. |

Diesen Artikel kommentieren

Zum Index

von Candas Tümer

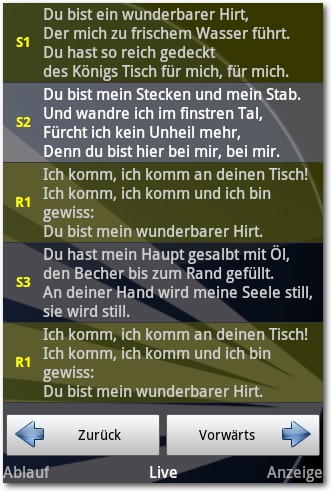

GNU Emacs, Vi(m), Sublime Text, Gedit, Nano und viele weitere Antworten werden

genannt, wenn man heutzutage in einer beliebigen IT-Community die Frage nach dem

Lieblingseditor stellt. Jedoch gibt es mit jEdit einen Kandidaten, der in diesem

Bereich stets unterschätzt wird.

jEdit [1] ist ein in der Programmiersprache Java

geschriebener, stark erweiterbarer, freier (GNU GPL

2.0 [2]) Texteditor, der

sich schnell installieren und konfigurieren lässt. Dank seiner

plattformunabhängigen Infrastruktur ist jEdit auf jedem Betriebssystem, auf dem

die Java Runtime Environment

1.6 [3] oder höher installiert

ist, lauffähig und bietet unter anderem folgende Features:

- erweiterbare Plug-in-Architektur mit über 200 vorhandenen Plug-ins aus dem

Repository (219 zum Zeitpunkt der Artikelverfassung)

- eingebaute Makrosprache (in BeanShell [4] – eine dynamische Skriptsprache für die

JVM) und die Möglichkeit, Benutzeraktionen aufzuzeichnen und als Makro zu

verwenden

- Code-Einrückung und Syntax-Highlighting für mehr als 200 Sprachen (jEdit 5.1:

211)

- eine große Anzahl an unterstützen Zeichenkodierungen (jEdit 5.1: 169)

- anpassbare Tastenkürzel inkl. vordefinierter Keymaps für Emacs, Intellij IDEA

etc.

- mehrere Suchmodi (Suche in aktiver Datei, in offenen Dateien oder in allen

Dateien eines Verzeichnisses (auf Wunsch rekursiv)) inkl.

Regex-Unterstützung [5]

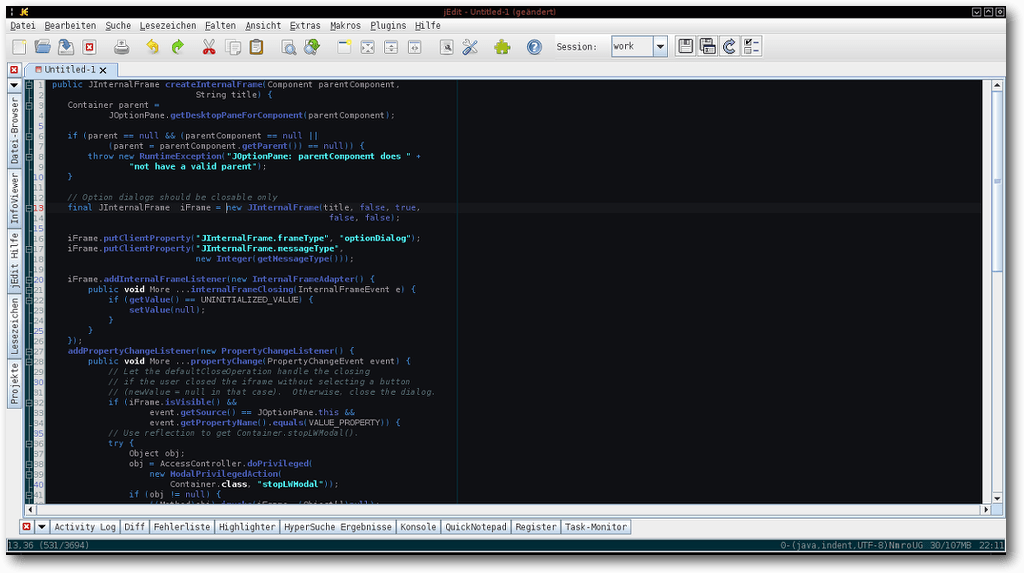

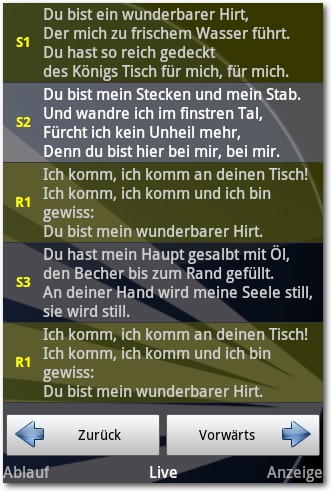

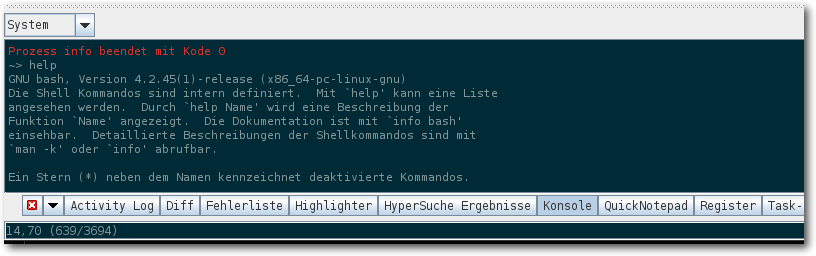

jEdit-Hauptbildschirm.

Geschwindigkeit

Im Kern von jEdit steckt Java – eine Sprache, die gerade in der

GNU/Linux-Community mit vielen Vorurteilen zu kämpfen hat. Deshalb wird dem Texteditor immer

wieder unterstellt, dass er generell langsamer ist als die Konkurrenz. Auch wenn

beim Phänomen der Geschwindigkeit viele verschiedene Faktoren eine Rolle spielen und man

eigentlich differenzieren müsste, ob man die reine Startgeschwindigkeit mit beziehungsweise ohne

Plug-ins oder die durchschnittliche Bearbeitungsdauer bestimmter, standardisierter Aufgaben zur Laufzeit

meint, wird der ehrliche Nutzer hier das Vorurteil in den meisten Fällen nicht

bestätigen können. Denn jEdit stellt beispielsweise selbst Logdateien mit

einigen Hunderttausend Zeilen in der Regel schneller dar und durchsucht diese auch noch

schneller als die meisten

FLOSS-Texteditoren [6].

Installation und Konfiguration

Das Paket jedit lässt sich über die Paketverwaltung installieren. Alternativ

wird der Texteditor aber auch als Paket für FreeBSD,

JPackage [7] (Java-Paket-Repository für RPM-basierte

GNU/Linux-Distributionen) oder als plattformunabhängige Installationsdatei

angeboten.

Bereits nach der Installation enthält jEdit eine für viele Zwecke geeignete

Kombination an Features und ist ohne weitere Konfiguration sofort einsetzbar.

Für die allgemeine Konfiguration bietet der Dialog „Extras -> Globale Optionen“

alles, was das Entwicklerherz begehrt: Von den Einstellmöglichkeiten für

Lesezeichen, Definitionen von Abkürzungen, Einstellungen für Zeichenkodierungen,

Tastenkürzel, Syntaxhervorhebung bis hin zu kompletten

Ausgestaltungsmöglichkeiten der Oberfläche und der Farben des Editors – die

gesamte Umgebung ist nach eigenen Wünschen spezialisierbar.

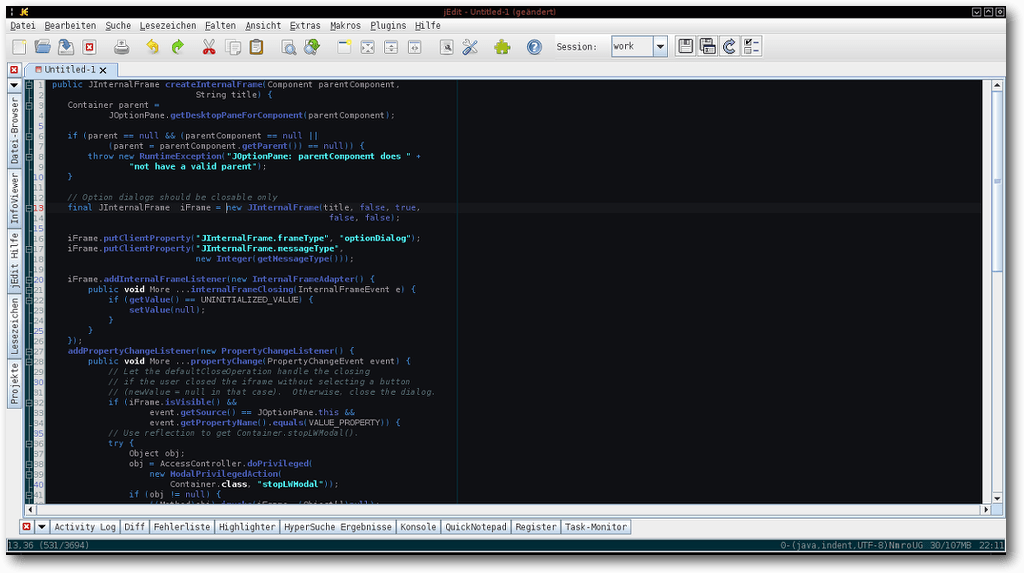

Plug-ins

In der Standardinstallation fungiert jEdit als ein „Schweizer Taschenmesser“ für

Entwickler [8]. Es ist auch ohne weiteren Aufwand

möglich, den Editor mit Hilfe von Plug-ins um weitere Funktionalitätsbereiche zu

erweitern.

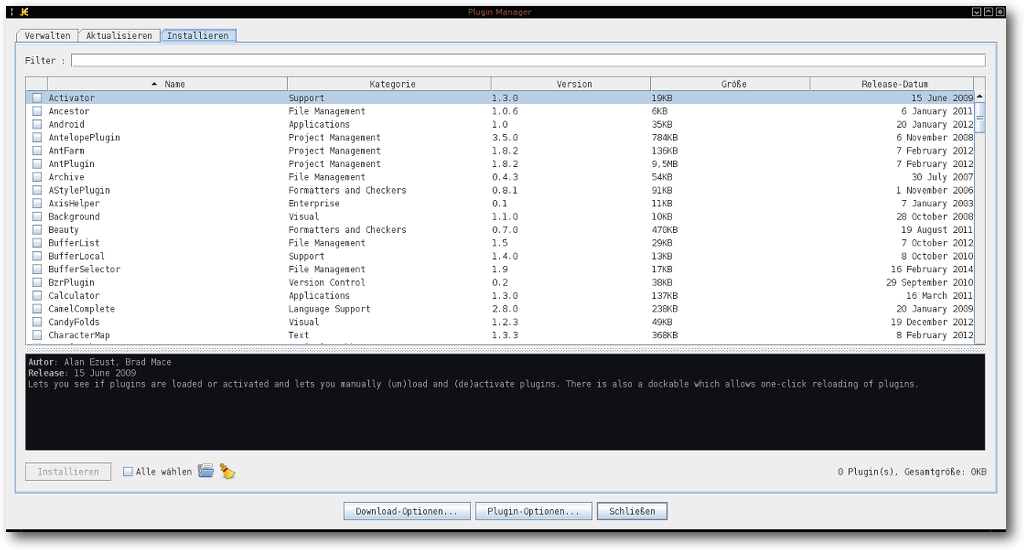

Der jEdit-Plug-in-Manager.

So lässt sich jEdit in eine vollständige

IDE [9] umwandeln,

die Autovervollständigung, Debugging, Compilerintegration etc. anbietet. Der

Texteditor lässt sich auch für eine schnelle Entwicklung von Webprojekten,

unkomplizierte Dateivergleiche mit

Hilfe von Diff, FTP-Aufgaben, LaTeX-Arbeiten,

XML-Verarbeitung oder Versionsverwaltung nutzen.

Folgende Plug-ins (zu finden auf der

jEdit-Homepage [10]) stellen unabhängig vom

Verwendungszweck eine sinnvolle Ergänzung für jEdit dar:

- BufferTabs (Verwaltung von offenen Dokumenten in Tabs)

- EditorScheme (erleichtert die vollständige Designanpassung des Editors an die eigenen Wünsche)

- ErrorList (nützlich für viele Plug-ins)

- Console (Integration für die Systemshell, Beanshell und eine Schnittstelle für weitere benutzerdefinierte Shells)

- MacroManager (einfache Makroverwaltung)

- Project Viewer (Gruppierung von Dokumenten in Projekten)

- Sessions (Sitzungsverwaltungsfunktionen)

- TextTools (nützliche Textmanipulationsfunktionen)

Mit Hilfe des Plug-in-Managers lassen sich alle Plug-ins per Klick installieren und aktualisieren.

Makros

Mit Hilfe des Plug-ins MacroManager lassen sich die Makros in jEdit sehr leicht

verwalten. Alternativ kann man die Makros auch unter ~/.jedit/macros

speichern. Das Hinzufügen der entsprechenden Makrodatei (Beanshell-Datei) und

das Reinitialisieren des Makromenüs („Makros -> Makro-Menü neu aufbauen“) reicht

aus, um ein Makro in den Editor zu

integrieren.

Folgendes ist für viele Zwecke empfehlenswert:

- Gotodefinition (einfaches Navigieren im Quellcode)

- LineFilter (zeilenweises Filtern von Dateien mit Regex-Unterstützung)

- Open This (öffnen des ausgewählten Pfades)

Weitere Informationen

Neben der Möglichkeit, jEdit mit Hilfe von BeanShell-Skripten um eigene

Funktionalitäten

zu erweitern, existieren weitere Möglichkeiten der

Spezialisierung des Editors, die durch Plug-ins realisiert werden können.

So ist es beispielsweise möglich, nach der Installation des Plug-ins

„JythonInterpreter“ [11]

jEdit um eigene Start-Up-Skripte in der Sprache Python zu ergänzen.

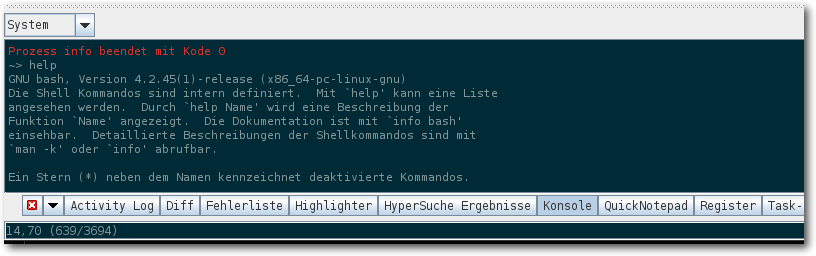

jEdit mit integriertem Systemterminal (Bash).

Der Editor unterstützt neben verschiedenen Auswahlmöglichkeiten wie Wort-,

Zeilen- und Absatzauswahl auch die Möglichkeit der vertikalen Selektion und der

Umkehrung der Auswahl.

Zum Schluss sei noch erwähnt, dass sich ein Blick in den

Dialog „Extras -> Globale Optionen -> Tastenkürzel“

auf jeden Fall lohnt, da nicht alle der in der

Standardauswahl eingebauten Befehle (ca. 1000) einen Platz im Menü gefunden

haben.

Weiterhin bieten der Quick Start

Guide [12] und der User's

Guide [13] einen guten Überblick

über die zahlreichen Fähigkeiten von jEdit.

Links

[1] http://www.jedit.org/

[2] https://de.wikipedia.org/wiki/GNU_General_Public_License

[3] https://de.wikipedia.org/wiki/Java-

Laufzeitumgebung

[4] https://de.wikipedia.org/wiki/BeanShell

[5] https://de.wikipedia.org/wiki/Regulärer_Ausdruck

[6] https://de.wikipedia.org/wiki/Free/Libre_Open_Source_Software

[7] http://www.jpackage.org/

[8] http://helmbold.de/artikel/jedit

[9] https://de.wikipedia.org/wiki/Integrierte_Entwicklungsumgebung

[10] http://plugins.jedit.org/

[11] http://plugins.jedit.org/plugins/?JythonInterpreter

[12] http://www.jedit.org/index.php?page=quickstart

[13] http://www.jedit.org/users-guide/index.html

| Autoreninformation |

| Candas Tümer (Webseite)

ist Softwareentwickler und nutzt seit 2006 Debian GNU/Linux. Er beschäftigt sich

privat und beruflich mit den Themen Web- & Softwareentwicklung, freie Software &

IT-Security.

|

Diesen Artikel kommentieren

Zum Index

von Christian Imhorst

Möchte man sich anonym im Internet bewegen, wird das vom Tor Browser

Bundle [1] leicht

gemacht. Das Bundle erhält man auf der Projekt-Seite von Tor. Dabei ist Tor

die Kurzform von The Onion Router [2]

und hat das Ziel, Verbindungsdaten von Programmen im Internet zu

anonymisieren.

Was ist Tor?

Mit Tor wird die eigene IP-Adresse beim Surfen verschleiert, indem die

Anfragen nicht direkt an den Zielserver geschickt, sondern über eine

Kette von Proxys umgeleitet werden. Die Internetpakete werden dabei verschlüsselt

über drei Server – die sogenannten Nodes – geschickt, und erst der letzte Node – der

„Exit-Node“ – kann die Pakete vollständig wieder entschlüsseln, um es dann an

das eigentliche Ziel weiterzuleiten. Der Zielserver sieht dabei immer nur

die IP-Adresse des letzten Tor-Servers und nicht die eigene. Zusätzlich

sorgt Tor dafür, dass der Standort des Nutzers verborgen wird und schützt

weiterhin vor Netzwerküberwachung und vor der Analyse des Datenverkehrs.

Ursprünglich wurde Tor für das US Naval Research Laboratory entwickelt, dem

gemeinsamen Forschungslabor der US Navy und des Marine Corps, um die

Internet-Kommunikation US-amerikanischer Regierungsbehörden und die des

Militärs zu schützen. Mittlerweile erhält das Tor-Projekt neben der

finanziellen Unterstützung durch die US-Regierung zu einem großen Teil auch

private Spenden, die es vorantreiben sollen. Neben Regierungsbehörden und

Militärs ist Tor auch für Privatpersonen interessant, die sich vor

Identitätsdiebstahl im Internet schützen oder Zensur und Internet-Filter

umgehen wollen.

Die Anonymisierung durch Tor ist für Blogger interessant, die für ihre

Beiträge Strafen durch das herrschende Regime oder ihren Arbeitgeber

befürchten müssen. Darunter sind auch Whistleblower oder

Menschenrechtsaktivisten, die im Internet anonym über Verbrechen berichten

oder Dokumente zu Menschenrechtsverletzungen hochladen wollen, ob nun in

Blogs, Wikis oder anderen Medien. Tor ist für Journalisten interessant, um

die Kommunikation mit Informanten zu schützen, wenn sie Missstände aufdecken

wollen. Weitere Gründe, warum auch Computerfachleute, Geschäftsführer und

andere Menschen Tor benutzen, findet man auf der Homepage des

Projekts [3].

Tor Browser Bundle installieren

Das Browser-Bundle gibt es direkt auf der

Tor-Website [4].

Nachdem man das Archiv für das eigene Betriebssystem als 32-Bit- oder

64-Bit-Version und die ASC-Datei mit der Signatur heruntergeladen hat, ist

es nach dem Entpacken sofort einsatzbereit. Wie das für MacOS X und Windows

geht, kann man auf der Homepage des Tor-Projekts nachlesen. Eine

Installation des Browser Bundles ist auf jeden Fall unter keinem

Betriebssystem nötig.

Unter GNU/Linux startet man zur Überprüfung des Archivs ein Terminal und

wechselt in das Verzeichnis, in dem die heruntergeladenen Dateien liegen.

Dann kann man die digitale Signatur des Pakets vergleichen. Es ist nämlich

ziemlich egal, wie anonym und sicher Tor ist, wenn man nicht das richtige

Browser Bundle benutzt. Der Abgleich geht mit GnuPG, das auf den meisten

Linux-Systemen bereits installiert ist:

$ gpg --keyserver x-hkp://pool.sks-keyservers.net --recv-keys 0x416F061063FEE659

Das Paket ist von Erinn Clark signiert. Nachdem man ihren Schlüssel

importiert hat, muss man noch den Fingerprint überprüfen:

$ gpg --fingerprint 0x416F061063FEE659

pub 2048R/63FEE659 2003-10-16

Schl.-Fingerabdruck = 8738 A680 B84B 3031 A630 F2DB 416F 0610 63FE E659

uid Erinn Clark <erinn@torproject.org>

uid Erinn Clark <erinn@debian.org>

uid Erinn Clark <erinn@double-helix.org>

sub 2048R/EB399FD7 2003-10-16

Zur Verifizierung der Signatur müssen die gepackte Datei des Bundles und die

ASC-Datei im selben Ordner liegen. Dann wird geprüft:

$ gpg --verify tor-browser-linux32-3.6_de.tar.xz{.asc,}

gpg: Unterschrift vom Sa 15 Feb 2014 12:46:29 CET mittels RSA-Schlüssel ID 63FEE659

gpg: Korrekte Unterschrift von "Erinn Clark <erinn@torproject.org>"

gpg: alias "Erinn Clark <erinn@debian.org>"

gpg: alias "Erinn Clark <erinn@double-helix.org>"

gpg: WARNUNG: Dieser Schlüssel trägt keine vertrauenswürdige Signatur!

gpg: Es gibt keinen Hinweis, daß die Signatur wirklich dem vorgeblichen Besitzer gehört.

Haupt-Fingerabdruck = 8738 A680 B84B 3031 A630 F2DB 416F 0610 63FE E659

Die Unterschrift von Erinn wird schon einmal als korrekt erkannt. Die

meisten GnuPG-Installationen werden ihrem Schlüssel aber nicht

vertrauen, da er noch nicht durch den eigenen Benutzer signiert wurde.

Deshalb gibt es eine Warnung, bei der man selber entscheiden muss, ob man

darauf vertraut, dass der Schlüssel wirklich Erinn gehört. Um sicher zu

gehen, dass es wirklich ihr Schlüssel ist, muss man sie einmal

persönlich treffen und Fingerprints austauschen. Bis dahin wird man mit der

Warnung leben müssen.

Nun wird das Paket entpackt, was man, da man sich bereits im Terminal

befindet, mit dem Befehl tar macht (hier am Beispiel der deutschen Version

3.6 für ein 32-Bit-System):

$ tar -xvJf tor-browser-linux32-3.6_de.tar.xz

Die Dateien liegen anschließend im Ordner tor-browser_de, der einfach an

einen anderen Ort kopiert werden kann, zum Beispiel auch auf einen USB-Stick

oder eine SD-Karte, um den Browser von unterwegs oder von einem

anderen

Rechner zu starten. Ob man den Ordner kopiert hat, oder nicht: Man muss ihn in beiden Fällen

dann im Dateimanager öffnen und das Skript start-tor-browser ausführen,

oder – da man immer noch im Terminal ist – das Skript von dort aus aufrufen:

$ sh start-tor-browser &

Achtung: Das darf man allerdings niemals als Root oder mit Superuser-Rechten

machen, um das System nicht auszuhebeln!

Tor Browser Bundle benutzen

Das Bundle besteht aus einem modifizierten Firefox-Browser, einem

Tor-Button [5] und den

Add-ons

NoScript [6] und

HTTPS-Everywhere [7]. Als Suchmaschine

ist DuckDuckGo [8] voreingestellt, die im Gegensatz zu

Google keine Suchprofile speichert. Mithilfe des Tor-Buttons kann man sich eine

neue Identität, also eine neue verschleierte IP-Adresse durch das Tor-Netzwerk

zuweisen lassen. Wenn man eine Internet-Seite wie zum Beispiel http://ifconfig.me/ip

ansurft, sieht man, wie sich die IP-Adresse im Browser ändert, nachdem man

sich eine neue Identität besorgt hat.

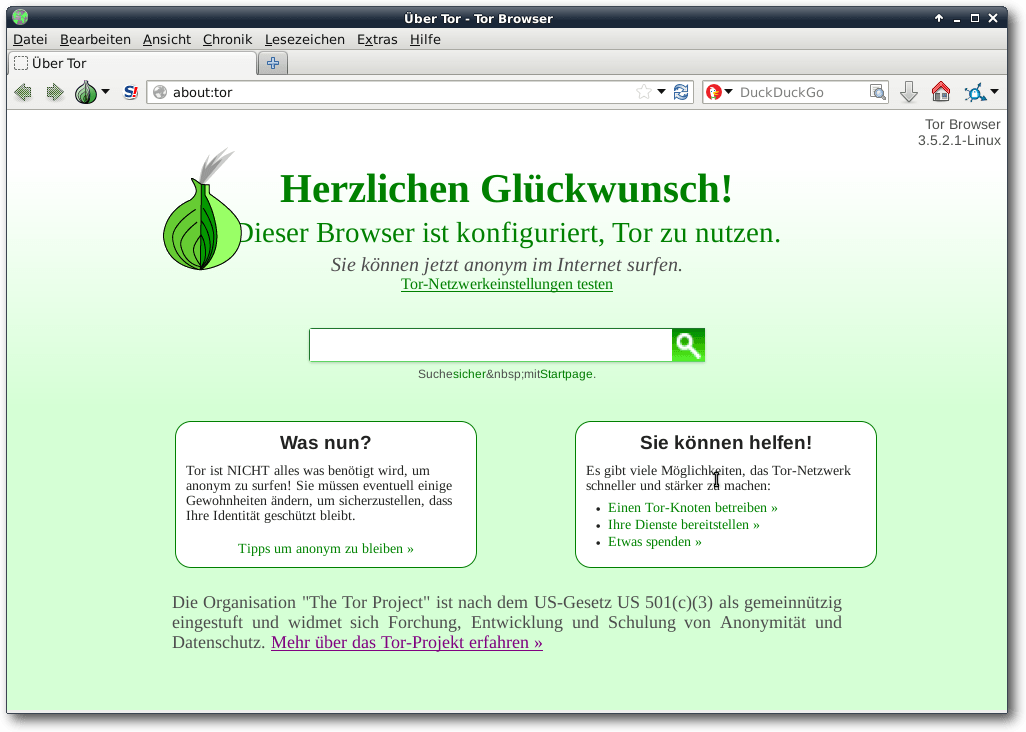

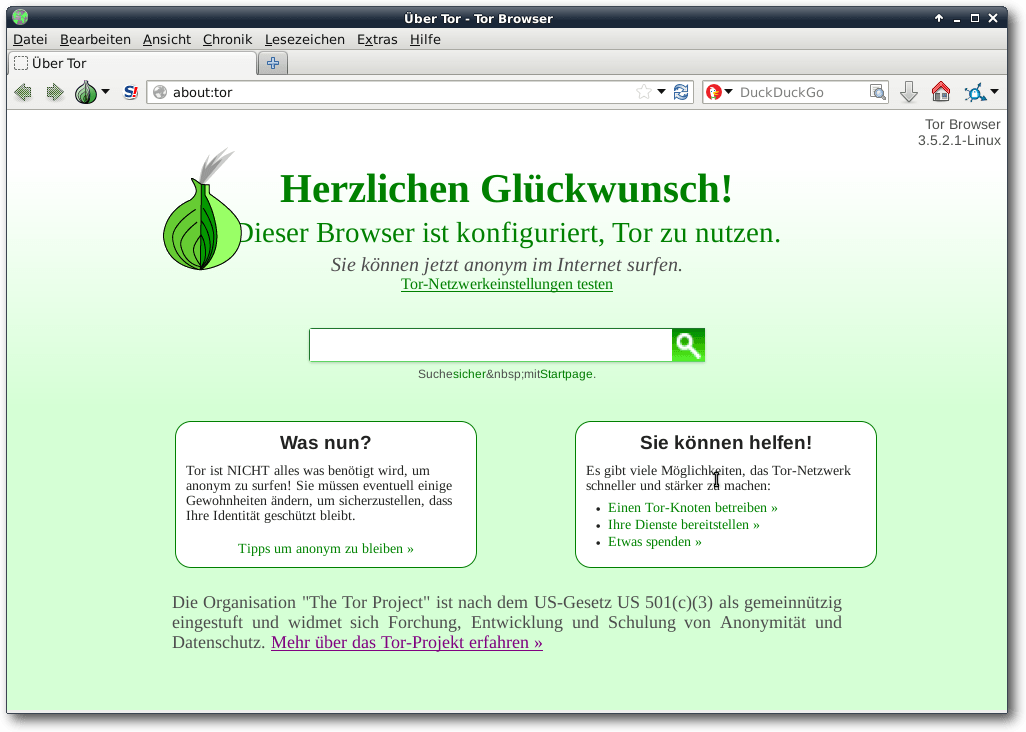

Der Tor-Browser zeigt auf der About-Seite, dass er richtig konfiguriert ist.

Daneben gibt es unter dem Button noch einen Cookie-Schutz, falls man

bestimmte Cookies behalten will, und die Proxy-, Sicherheits- und

Netzwerkeinstellungen, an denen man in der Regel aber nichts ändern muss.

Das Add-on NoScript erlaubt das Ausführen von JavaScript und anderen

Plug-ins nur bei vertrauenswürdigen Domains, wie der eigenen

Homebanking-Site. Wenn man sich bei seiner Bank oder seinem E-Mail-Provider

anmeldet, verrät man zwar nicht seinem Internetprovider, was man gerade im

Netz so macht, aber natürlich der Bank oder dem E-Mail-Provider. Damit ist

die Anonymität natürlich dahin! Daher sollte man sich mit dem Tor-Browser auch

nicht bei solchen Seiten anmelden.

Mit dem Tor-Browser ist man schon sehr sicher und mit einem hohen Grad an

Anonymität unterwegs, trotzdem bietet es keine vollständige Anonymisierung.

So ist diese nur auf den integrierten Browser des Bundles beschränkt. Wie

man weitere Programme zum Beispiel im Terminal anonymisieren kann, zeigt der

Artikel „Torify: Programme im Terminal anonymisieren“ in der nächsten

Ausgabe von freiesMagazin.

Daneben beschützt der Tor-Browser den Benutzer nicht vor

seiner eigenen Dummheit. Wenn man sich mit seiner bekannten E-Mail-Adresse

bei einem Dienst anmeldet, ist klar, wer man ist. Dann benötigt man auch

keine verschleierte IP-Adresse. Man kann auch Rückschlüsse auf die Identität

von jemanden ziehen, wenn man sich überall mit demselben Nicknamen anmeldet.

Wenn man mit Hilfe des Tor-Netzwerks im Internet unterwegs ist, sollte man

nichts von sich preisgeben, da auch weitverstreute Informationen gesammelt

und zu Persönlichkeitsprofilen zusammengestellt werden, mit denen man allen

Anonymisierungsmaßnahmen zum Trotz wiedererkannt wird.

Wofür man nichts kann, sind böse Exit-Nodes, also die Proxy-Server, über die

man seinen verschlüsselten Weg durch das Tor-Netzwerk wieder verlässt, um

den Zielserver zu erreichen. Solche bösen Exit-Nodes werden von Menschen

aufgestellt, um Daten mitzuschneiden, die über diese Knotenpunkte an den

Bestimmungsort gehen. Das kann durch Tor nicht verhindert werden, weshalb

man bei Passwörtern oder anderen sensiblen Daten unbedingt darauf achten

sollte, dass die Verbindung sicher ist und eine Verschlüsselung wie SSL

verwendet wird.

Mit dem Add-on „HTTPS Everywhere“ der Electronic Frontier Foundation (EFF

[9]) wird zwar die HTTPS-Version einer Website

aufgerufen, was aber nichts nützt, wenn der Exit-Node vom Heartbleed-Bug

betroffen ist. Diese Nodes sind aber auf einer schwarzen Liste im

Tor-Netzwerk und der Tor-Client im Browser Bundle bekam ein

Update [10].

Auch wenn das Tor Browser Bundle in sich gut abgestimmt ist, muss man für

die Anonymität im Netz leider ein paar Einschränkungen hinnehmen. Unter anderem

auch durch die gewählten Standardeinstellungen, die man aber aus

Sicherheitsgründen nicht ändern sollte. Das Surfen ist meist eher langsam, die

Schriftarten im Browser sind nicht so schön und es gibt kein Flash-Plug-in.

Daneben gibt es keinen Browserverlauf und keine Speicherung von

Formulardaten oder Passwörtern. Cookies werden beim Schließen des Browsers

wieder gelöscht, sodass man von einer Webseite bei

einem erneuten Besuch nicht wiedererkannt wird. Außerdem gibt es keine

automatischen Updates des Browsers, weshalb man immer wieder einmal auf der

Webseite des Torprojekts vorbeischauen sollte, ob es eine neue Version

gibt [11]. Das ist zwar alles unpraktisch,

aber eben der Preis der Anonymität, wenn man sensible Daten im Internet

suchen oder verbreiten will.

Links

[1] https://www.torproject.org/projects/torbrowser.html.en

[2] https://de.wikipedia.org/wiki/Tor_(Netzwerk)

[3] https://www.torproject.org/about/overview.html.en

[4] https://www.torproject.org/projects/torbrowser.html.en#downloads

[5] https://www.torproject.org/torbutton/

[6] http://noscript.net/

[7] https://www.eff.org/https-everywhere

[8] https://duckduckgo.com/

[9] https://www.eff.org/

[10] https://blog.torproject.org/blog/tor-weekly-news-—-april-30th-2014

[11] https://check.torproject.org/?lang=de

| Autoreninformation |

| Christian Imhorst (Webseite)

surft nur selten anonym im Internet. Wenn, dann benutzt er Tor, um die

Kontrolle über seine Daten zu behalten.

|

Diesen Artikel kommentieren

Zum Index

von Wolfgang Hennerbichler

DDas Programm tmux [1] ist ein

Terminal-Multiplexer, der laufende Terminal-Programme von der Sitzung

trennen und an andere Sitzungen wieder anhängen kann, sodass diese

währenddessen im Hintergrund aber weiterlaufen.

Einleitung

Das ist doch jedem schon mal passiert, der mit Unix-basierten Servern auf

der Kommandozeile arbeitet: Man möchte unbedingt den nächsten Zug

erwischen, jedoch muss man noch schnell einen Befehl auf dem Server

ausführen, der unter Umständen bis zu zwei Stunden in der Ausführung braucht,

und erst dann die Kommandozeile wieder frei gibt. Da man aber ein gutes

Gewissen der Umwelt gegenüber pflegt, ist man auch erpicht darauf, die

Workstation, auf der man die SSH-Sitzung eröffnet hat, beim Verlassen des

Büros auszuschalten.

Schaltet man die Workstation nach Start des Befehls sofort ab, kann alles

mögliche die Folge sein: Durch den Abbruch der SSH-Sitzung können der

Shell-Prozess am Server und auch dessen Kinder beendet werden, interaktive

Nachfragen beim Benutzer verlaufen auf jeden Fall im Sand und auch das

Ergebnis des Befehls und den eventuellen Output auf der Kommandozeile verliert

man.

Tools wie nohup oder das Herunterfahren nach einer gewissen Zeit

(sleep 5h && shutdown -h now) sind dabei bekannt, jedoch hat

letzteres schon einmal dazu geführt, dass der Loadbalancer der größten

nationalen Wetter-Webseite heruntergefahren wurde, weil der Befehl im

falschen Terminalfenster eingegeben wurde.

Dieses Problem wurde schon vor vielen Jahren von den Autoren des

Kommandozeilentools screen [2]

erkannt und auch erfolgreich mit vielen Zusatzfeatures gelöst.

Das hier vorgestellte Programm tmux entspricht wohl der Evolution aus screen

und kann in einigen Bereichen mit mehr Features als aufwarten.

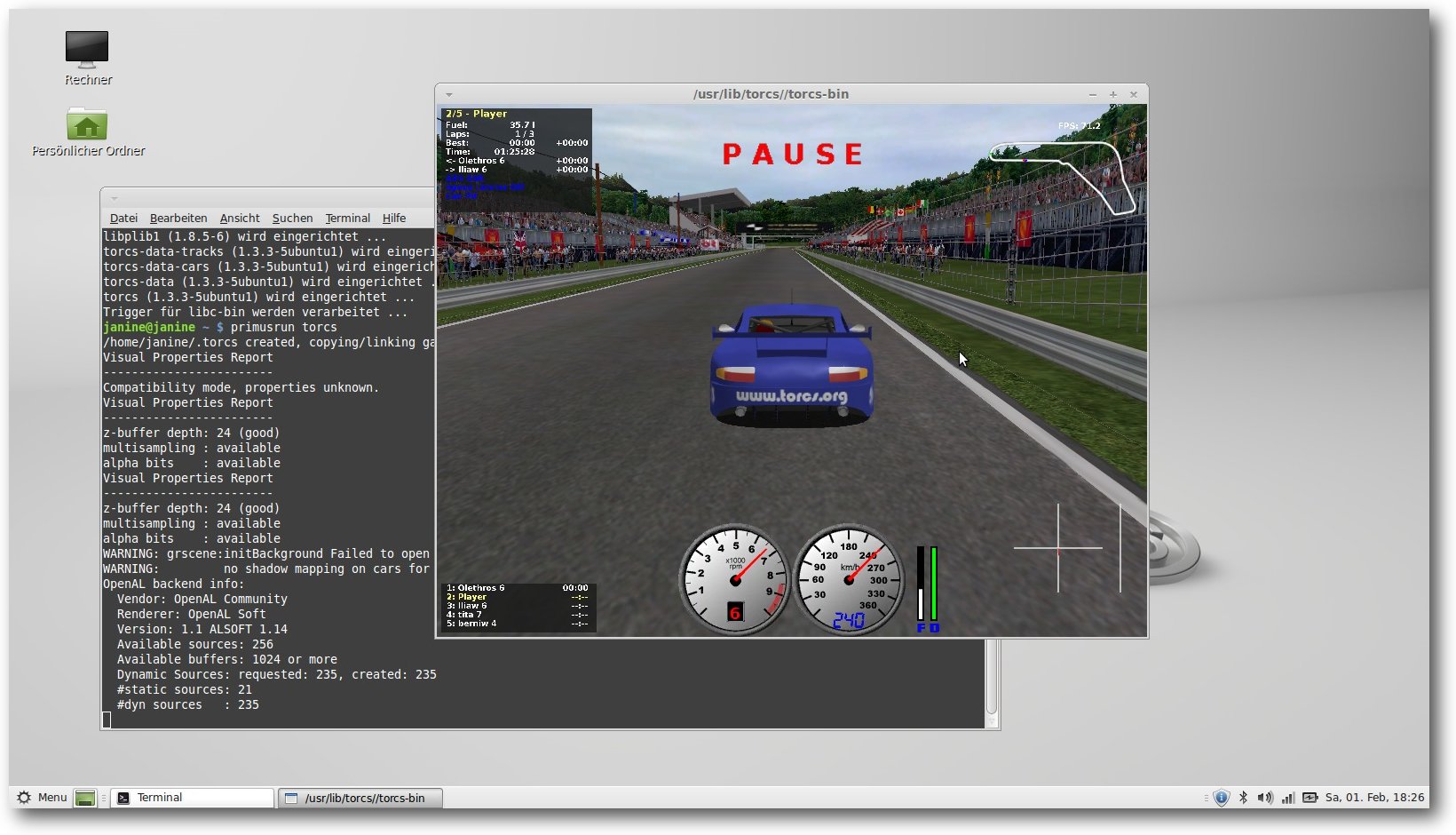

Fire and Forget – Kommandos ausführen und den Rechner herunterfahren

Wer sich nicht um die grausigen Details kümmern möchte, kann nach dem

Lesen dieses Absatzes Befehle ausführen und mit gutem Gewissen der Umwelt

gegenüber zum Zug marschieren.

Nach der Installation von tmux auf dem Server (nicht auf der Workstation!)

mit dem Paketmanager kann es losgehen. Man startet tmux das erste Mal

mit dem Befehl

$ tmux new

Man wird mit einem Fork der aktuellen Shell begrüßt und sieht unten einen

Statusbalken. tmux bietet einen internen Scrollback-Buffer, somit kann man

dem Scrollbalken seiner Konsole erst mal eine Pause gönnen.

Nun startet man den Befehl seiner Wahl. Wie wär's zum

Testen mit

$ sleep 2h; echo "fertig!"

und beendet dann tmux.

Standardmäßig

muss man dafür „Strg“ + „B“ drücken und danach die Taste „D“ (detach). Man landet in seiner

ursprünglichen Shell, die man vor tmux gestartet hat. Nun kann man seine

SSH-Sitzung zum Server beenden und zum Zug eilen.

Um die Sitzung wieder aufzunehmen, verbindet man sich am nächsten Tag

wieder mit SSH zum Server (bitte darauf achten, den gleichen User wie

am Vortag zu verwenden) und hängt sich in seine tmux-Sitzung mit dem Befehl

$ tmux attach

Das würde auch von daheim aus funktionieren, falls jemand

das spannende Ergebnis der Sleep-Routine nicht abwarten kann und

Gefahr läuft, vor lauter Nervosität nicht einschlafen zu können. tmux macht

dabei keine Unterscheidung, ob der Terminal-Client derselbe war wie

gestern, auch die dargestellten Bildschirmzeilen der Konsole können

unterschiedlich sein – tmux passt sich automatisch an.

So viel zur einfachsten Anwendung von tmux.

Terminal Multiplexing

Viele Menschen verwenden Tabs, um zwischen ihren Konsolen-Sitzungen hin- und

herzuschalten. Das mag zwar sehr praktisch sein, jedoch hat es ein paar

Nachteile: Wer auf einem anderen Gerät die gleiche Arbeitsumgebung

vorfinden möchte, muss sich seine Terminal-Fenster zu den 20 beinahe

täglich zu administrierenden Servern von Hand aufbauen.

Auch hier findet

sich mit tmux ein enorm praktisches Werkzeug: Man kann innerhalb einer

tmux-Sitzung beliebig viele „Tabs“ (sogenannte Windows) erstellen, und

diese sogar in Gruppen (sogenannten Sessions) zusammenfassen. Zwischen diesen

Fenstern kann man Inhalte relativ komfortabel mit Copy & Paste

transferieren (zugegebenermaßen ist hier eine „traditionelle“ Shell in

einer grafischen Konsole meist besser zu benutzen, wenn man viel Text mit

Copy & Paste herumkopieren muss).

Darüber hinaus kann man ein einzelnes

Window in mehrere Fenster splitten (ein Split wird Pane genannt), um z. B.

auf der einen Hälfte der Shell Logfiles live zu betrachten und auf der

anderen Hälfte zu arbeiten. Ich verwende eine virtuelle Maschine in

der Firma, um die Arbeitsumgebung vorzufinden.

Window Management

Ein neues Window wird mit „Strg“ + „B“ und „C“ (create) erstellt. tmux wechselt

sofort in das neue Window; das Window, in dem man sich gerade befunden hat,

läuft im Hintergrund weiter. Um zwischen den Windows zu wechseln, gibt es

in tmux

mehrere Möglichkeiten, u. a.:

- „Strg“ + „B“ und „L“ – wechsle zum vorherigen (last) Window.

- „Strg“ + „B“ und „1“ … „9“ – wechsle zum Window 1, 2, 3, … 9.

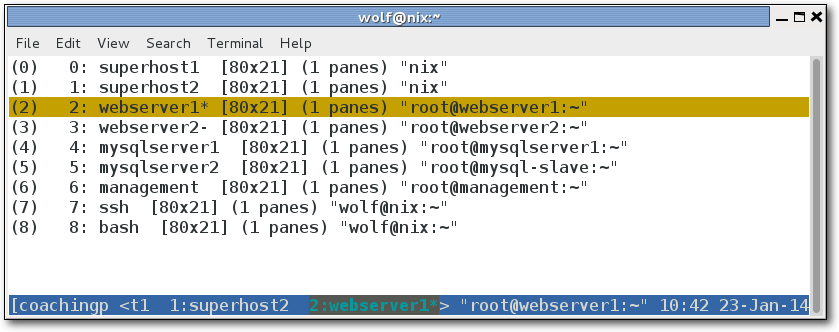

- „Strg“ + „B“ und „W“ – zeige eine Übersicht aller Windows.

In der Übersicht kann man sich dann mit den Cursor-Tasten (oder durch Druck

auf Zahlen bzw. bei mehr als zehn Windows mit Buchstaben) das gewünschte Window

aussuchen.

Möchte man ein Window schließen, so kann man

dies tun, indem man einfach

die Shell verlässt: exit, logout, „Strg“ + „D“ usw.

Man kann die einzelnen Windows auch benennen; das hilft enorm bei der

Übersicht („Strg“ + „B“ und „W“). Man benennt ein existierendes Window,

indem man zuerst „Strg“ + „B“ drückt. Mit dem Befehl

:rename-window MEINFENSTERNAME bekommt das Window einen neuen Namen.

Das ist sinnvoll, wenn man viele SSH-Sitzungen zu verschiedenen Geräten aufgebaut hat.

Panes

Ein „Pane“ ist ein Teil eines Windows, da man Windows ohne Weiteres

splitten kann. Das ist in vielerlei Hinsicht hilfreich, z. B.

zum Split zwischen der Root-Shell eines Servers

und Live-Logfile-Ansicht oder auch zum Programmieren und

Kompilieren/Ausführen. Dabei kann das Log-Pane kleiner sein als das

eigentliche Shell-Fenster.

Ein Pane, die das aktuelle Window horizontal

unterteilt, erstellt man mit „Strg“ + „B“ und danach „Shift“ + „2“ (also „"“ = doppeltes Hochkomma).

Bei heutigen Bildschirmformaten mag das vertikale

Pane sinnvoller

erscheinen,

was man mit „Strg“ + „B“ und „Shift“ + „5“ (also „%“) erreicht.

Man wechselt zwischen Panes indem man

„Strg“ + „B“ und die adäquate Cursortaste drückt.

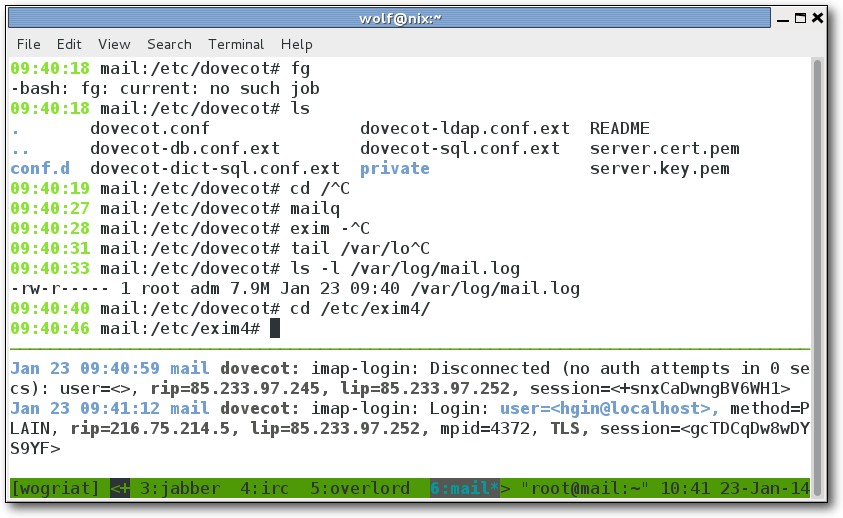

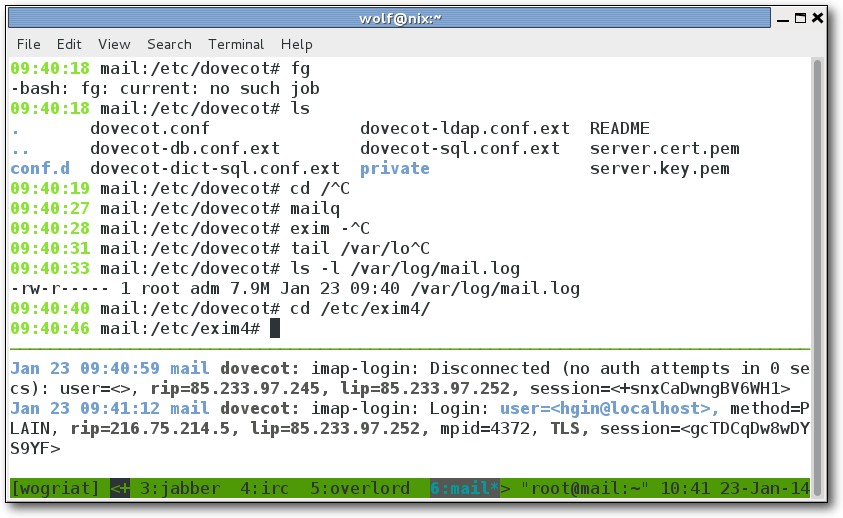

Ein gesplittetes Window mit Live-Logansicht im unteren Pane und Shell auf dem Mailserver im oberen Pane.

Weitere Funktionen

Eine weitere Funktion von tmux ist das

automatische Senden von

Tastaturbefehlen an das aktuelle Terminalfenster.

Dabei kann unter anderem eine mit mehreren Benutzern geteilte Shell-Umgebung

an die aktuellen Bedürfnisse angepasst werden.

Ebenfalls oft genutzt, ist es, die

beliebtesten vim-Konfigurationseinstellungen in das

aktuelle vim-Fenster zu kopieren.

Um so eine Funktion zu realisieren, sollte man erstens das ganze via

Config-File (~/.tmux.conf) einstellen und zweitens die

Tastenbelegung des Keystrokes vorher tmux-intern entfernen

(dies nennt man „unbinding“).

In der Konfigurationsdatei sieht das dann z. B. so aus:

unbind .

bind . send-keys ':syntax on^M:autocmd BufReadPost *^M:set background=light^M:nnoremap <C-t> hxpl^M:set tabstop=2^M:set shiftwidth=2^M:set smartindent^M:set encoding=utf8^M:set fileencoding=utf8^M:set number^M'

unbind ,

bind , send-keys 'MYPROMPT=">"; PS1="\[\033[0;32;1m\]\t\[\033[0m\] \u@\h:\w$MYPROMPT " ; if [ $(whoami) = "root" ]; then MYPROMPT="#"; PS1="\[\033[0;32;1m\]\t\[\033[0m\] \h:\w$MYPROMPT " ; fi; PROMPT_COMMAND="echo -ne \"\033]0;${USER}@${HOSTNAME%%.*}:${PWD/#$HOME/ ~}\007\""; alias ls="ls --color -a -h"; alias ll="ls --color -a -h -l"; alias grep="grep --color"; . /etc/bash_completion; eval $(dircolors) ; set show-all-if-ambiguous on; export HISTCONTROL=ignoredups; export LANG=en_US.UTF-8; export LOCKPRG=/bin/true; set -o vi;^M'

unbind /

bind / send-keys '^M~.'

Listing: tmux.conf

Mit dem Shortcut „Strg“ + „B“ und „.“ werden die notwendigsten vim-Umgebungswerte

gesetzt. „Strg“ + „B“ und „,“ passt die Bash so an, dass man

seine gewohnte

Umgebung findet, und „Strg“ + „B“ und „Shift“ + „7“ (also „/“) sendet den Befehl an tmux, eine

(eventuell hängen gebliebene) SSH-Session hart zu terminieren.

Letzteres

Beispiel ist deswegen sinnvoll, weil man tmux meist ja selbst via SSH

geöffnet hat und somit der Shortcut für das Terminieren von SSH („~.“) die

Sitzung zum tmux-Server beenden würde.

Sessions

Sessions sind die Gruppen der Windows und Panes. Man kann

Sessions verwenden, um beispielsweise die Terminal-Sitzungen zu seinen Kunden unterschiedlich

einzufärben und die Anzahl der Windows übersichtlich zu halten. Wie man

Sessions erstellt, steht im nächsten Abschnitt „Konfigurationsdatei“.

Der Wechsel

zwischen Sessions gestaltet sich sehr einfach mit dem Befehl „Strg“ + „B“ und

„S“. Das liefert eine Übersicht über die aktuell

laufenden Sessions und man

kann mit den Cursor-Tasten zwischen den Sessions wechseln.

Konfigurationsdatei

Eine gut konfigurierte Terminal-Sitzung kann enorm viel Zeit für

diejenigen ersparen, die täglich viel auf der Shell arbeiten. Dabei baut man

sich in einer Datei die Struktur seiner Arbeitsumgebung auf,

konfiguriert Sessions, Windows,

Panes, Tastaturkürzel etc. und lässt diese Datei

bei jedem Start von tmux auslesen. Dabei sei erwähnt, dass

lediglich ein tmux new einem Start von tmux entspricht, bei tmux attach

wird bei einer vorhandenen tmux-Umgebung die Konfigurationsdatei nicht

mehr ausgelesen. Alles was man in der Konfigurationsdatei speichert, kann

man auch zur Laufzeit mit „Strg“ + „B“ und dem Kommando :<KOMMANDO> direkt in

tmux einspeisen.

Die Konfigurationsdatei wird als ~/.tmux.conf erstellt und beinhaltet ganz

normale tmux-Befehle ohne den führendem Doppelpunkt:

new -d -s wogriat -n workhorse 'ssh-agent -a ~/.ssh-agent-tmux -t 43200 bash'

neww -d -n workhorse2

neww -d -n mutt mutt

setw -t wogriat:mutt monitor-content 'New mail '

set -t wogriat status-bg green

bind ^A last-window

...

Die Manpage von tmux gibt Aufschluss über die verwendeten Direktiven – in

kurzen Worten öffnet man in Zeile 1 eine Session mit dem Namen wogriat.

Diese Session hat als erstes Window das Fenster mit dem Namen workhorse,

welche den SSH-Agent mit einer Kennwort-Ablaufzeit von 43200 Sekunden

ausführt und danach die Bash startet. In Zeile 2 wird ein zweites Fenster

auf workhorse erstellt. Das dritte Fenster wird von mutt belebt, in der

vierten Zeile wird tmux instruiert, das mutt-Window hervorzuheben, wenn

darin der String New mail vorkommt. Die fünfte

Zeile stellt den

Hintergrund der Session auf grün und in Zeile 6 wird der Shortcut für das

Wechseln zwischen dem letzten Window analog zum Programm screen auf

„Strg“ + „A“ gelegt.

Meine vollständige tmux-Konfiguration findet man auf meiner

Website [3].

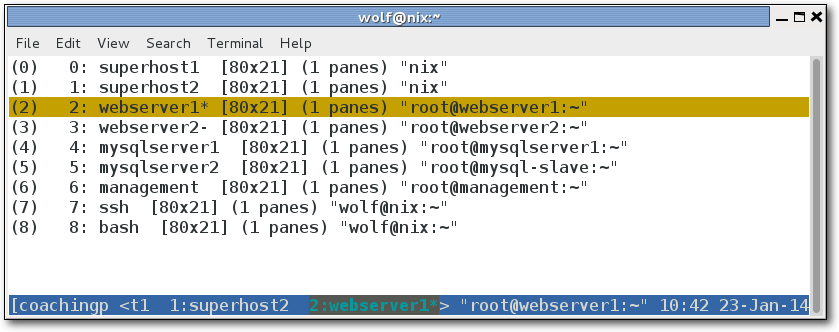

Die Auswahl an Windows innerhalb einer Session.

Tastaturkürzel anpassen

Menschen, die sehr an den Editor vi(m) gewöhnt sind, können das

Tastaturverhalten von tmux so anpassen, dass die bekannten „HJKL“-Tasten

anstatt der Cursortasten verwendet werden können.

Damit erspart man sich beim Scrollen

das Verlassen der gewohnten Fingerhaltung auf der Tastatur.

(Wer nun den Kopf schüttelt: Das spart bei viel Arbeit auf der Konsole

wirklich Zeit und man wird sehr flink.) Per Default ist tmux im

emacs-Modus. Mittels „Strg“ + „B“ und dem Befehl :setw -g mode-keys vi

wechselt man in den vi-Modus.

Auch das Anchor-Kommando „Strg“ + „B“ kann man

wie z. B. in

screen auf „Strg“ + „A“ anpassen. Mehr dazu gab es oben unter „Konfigurationsdatei“.

Copy & Paste in tmux

Einer der Nachteile in tmux ist, dass Copy & Paste bei Windows, die größer

als die aktuelle Kommandozeile sind, etwas schwierig wird. Dem kann

abgeholfen werden, wenn der Zielort ebenfalls ein tmux-Window

ist. Man beginnt die Markierung seines Textes, indem man „Strg“ + „B“ und

„AltGr“ + „8“ (also „[“) drückt. Damit kann man innerhalb des tmux-Windows so weit nach oben

scrollen, bis das History-Limit (anpassbar z. B. mit set -g history-limit 5000)

erreicht ist.

Zum Starten der Markierung

drückt

man die „Leertaste“ (oder „Strg“ + „Leertaste“ im Emacs-Modus), und man kann mit den Cursor-Tasten einen Bereich markieren.

Die Markierung schließt man mit „Enter“ (bzw. „Alt“ + „W“ im

Emacs-Modus) ab.

Nun wechselt man in ein beliebiges Window (innerhalb derselben Session)

und kann den Inhalt des Buffers mit „Strg“ + „AltGr“ + „9“ (also „Strg“ + „]“) einfügen.

SSH-Agent in tmux

Im Beispiel der Konfigurationsdatei wurde ein SSH-Agent gestartet, der es

erlaubt, innerhalb aller tmux-Sitzungen das Kennwort des Private Keys zu

speichern. Dadurch muss man bei SSH-Verbindungen zu Servern das Kennwort

des Private Key nur einmal täglich eingeben.

Natürlich führt das bei einer

gestohlenen tmux-Session (bei Einbruch in den tmux-Server) dazu, dass der

Angreifer für die Lebensdauer des SSH-Agent-Parameters -t sich auf

eventuell beliebige Server verbinden kann – es ist daher ratsam, die

Bash-History jedes Mal beim Logout zu leeren und den Server sehr gut

abzusichern.

Shell Sharing

tmux eignet sich hervorragend für eine geteilte Terminal-Session zwischen

zwei oder mehreren Usern. Dabei genügt es, dass der erste Benutzer eine tmux-Session erstellt und der

zweite Benutzer (mit der gleichen Unix-UID) einfach mit tmux attach in

die Session zusteigt. tmux verringert dabei die Größe des Terminalfensters

auf den kleinsten gemeinsamen Nenner. Damit sehen alle die gleiche

Oberfläche.

Befehle multiplexen

Mit den richtigen Optionen lässt sich tmux sogar verwenden, um

Split-Screens (Panes) zu verschiedenen Servern aufzubauen und

Tastaturbefehle an alle Server gleichzeitig zu schicken. Dazu erstellt man ein oder mehrere Panes und

nutzt den Befehl :set synchronize-panes on.

Zusammenfassung

Für Terminal-Ninjas bietet tmux eine Reihe von sehr komfortablen

Möglichkeiten, um sich die Arbeitsumgebung am Server einzurichten und

nicht am Client.

Links

[1] http://tmux.sourceforge.net/

[2] http://www.gnu.org/software/screen/

[3] http://www.wogri.at/en/linux/tmux/

| Autoreninformation |

| Wolfgang Hennerbichler (Webseite)

ist Site Reliability Engineer bei Google Zürich. Er ist begeisterter

tmux-Nutzer und findet, dass tmux sein Leben enorm vereinfacht hat.

|

Diesen Artikel kommentieren

Zum Index

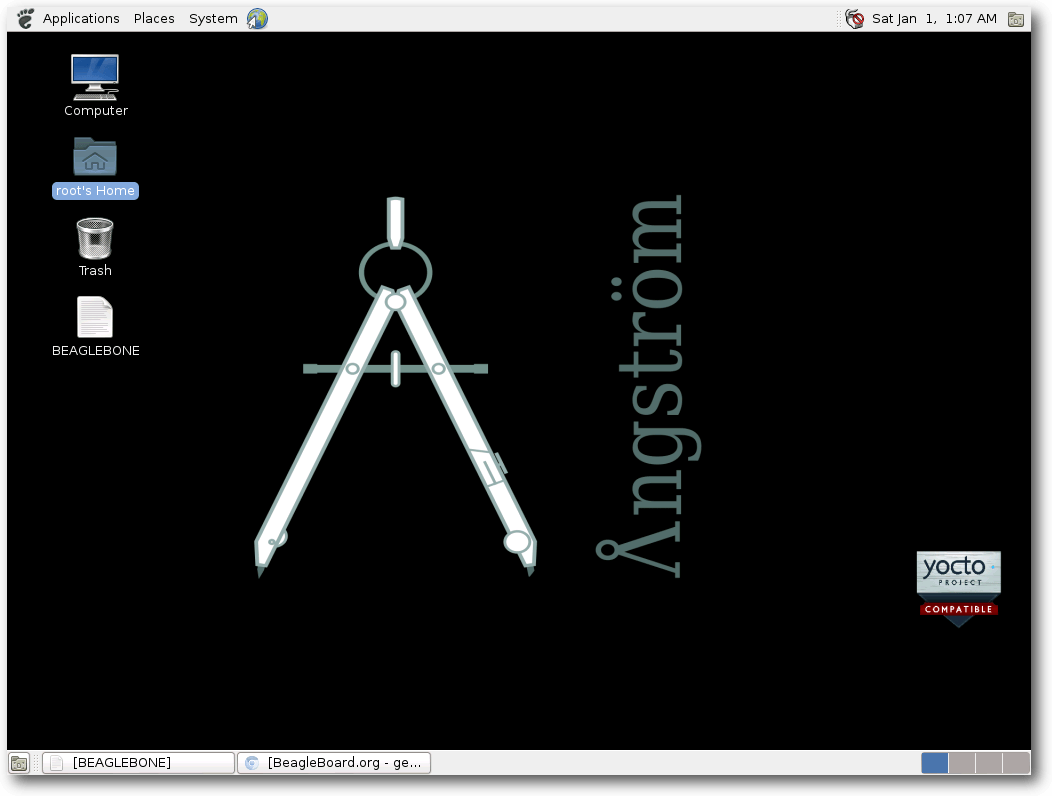

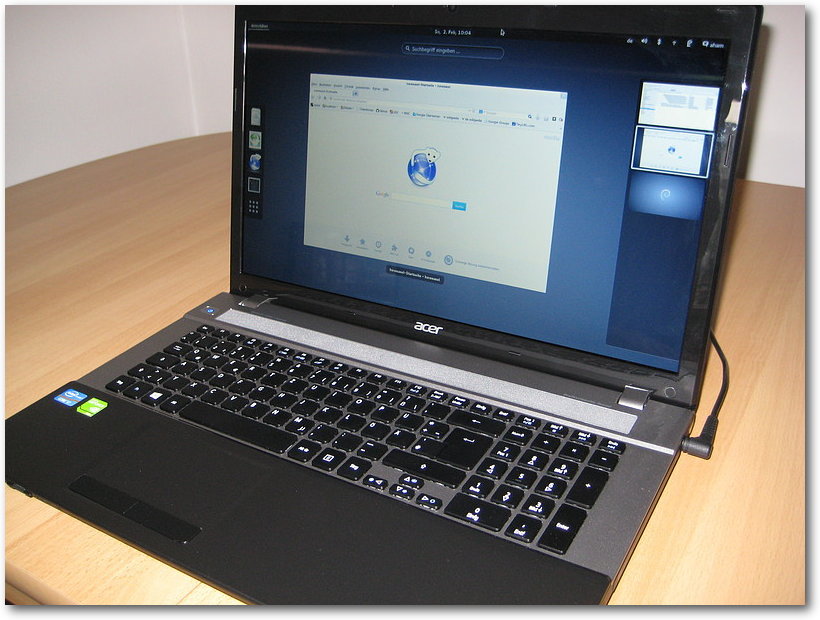

von Dominik Wagenführ

Viele elektronische Geräte buhlen heutzutage um die Gunst des Bastlers auf

dem heimischen Sofa. Der bekannteste ist sicherlich der Raspberry

Pi [1]. Für Mikrocontroller-Freunde bietet sich

der Arduino [2] an. Ein weiterer Mini-PC im

Hosentaschenformat ist das BeagleBone Black [3],

das in diesem Artikel vorgestellt werden soll.

Der Raspberry Pi ist wie gesagt sicherlich der bekannteste Mini-Computer auf

dem Markt (siehe hierzu auch die Vorstellung in freiesMagazin

06/2013 [4]). Ähnlich wie der

Pi handelt es sich beim BeagleBone um offene Hardware, die jeder zu Hause

nachbauen kann – wenn man über das notwendige Wissen verfügt.

Erstmals vorgestellt wurde das BeagleBone Black im April

2013 [5] und stellt die

Weiterentwicklung des BeagleBone dar (mit weißer Platine), welches aus dem BeagleBoard hervorgegangen ist.

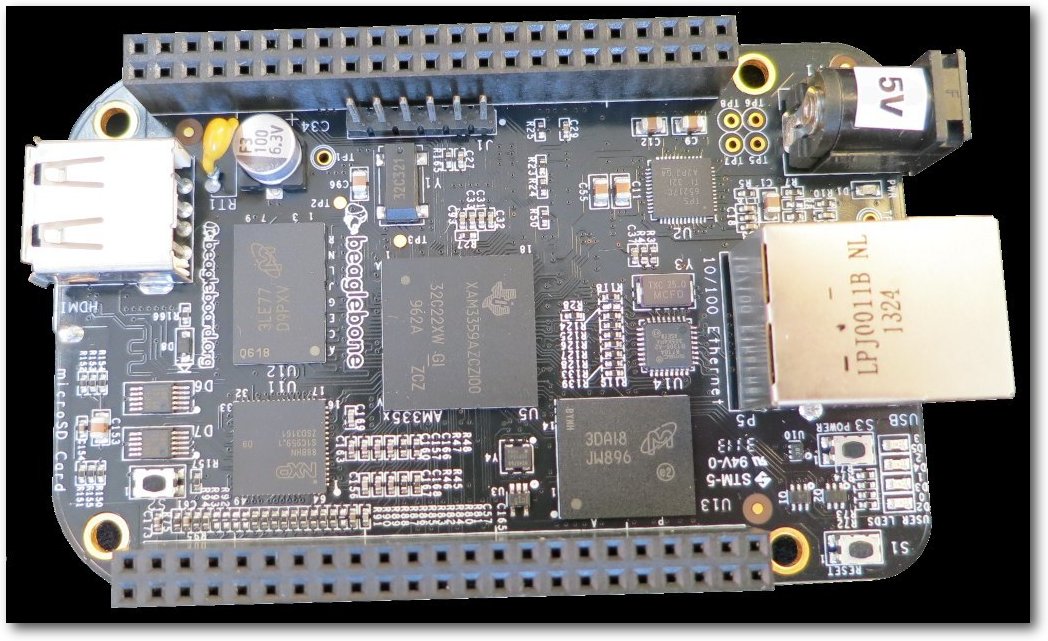

Technische Daten

Das BeagleBone Black hat einen Sitara-AM335x-Cortex-A8-ARM-Prozessor mit 1 GHz. Auf

dem Gerät sind 512 MB DDR3-Arbeitsspeicher verbaut. Das Betriebssystem kann

entweder von Micro-SD-Karte gestartet werden oder von der eingebauten 2 GB

großen eMMC [6].

Als externe Anschlüsse gibt es einen USB-2.0-Host-Port (zum Anschluss von

Maus oder Tastatur bzw. einem USB-Hub) und einen MiniUSB-2.0-Client-Port zum

Anschluss des BeagleBone Black an den heimischen PC. Daneben kann man sich

über die Ethernet-Schnittstelle RJ45 mit dem Gerät verbinden oder über einen

seriellen 6-Pin-Anschluss.

Betrieben wird das Gerät entweder per Strom über USB oder über eine externe

5-V-Stromquelle,

wobei die GPIOs nur 3,3 V vertragen und der

Analog-Digital-Wandler (ADC) 1,8 V.

Musik- und Bildsignale werden durch den Micro-HDMI-Anschluss an einem

Monitor ausgegeben, wenn man mag. Als Grafikchip kommt ein SGX530-Chip von PowerVR zum

Einsatz, der auch 3D-Befehle verarbeiten und somit 3D-Grafik darstellen kann.

Auf dem Board gibt es daneben noch drei kleine Knöpfe:

- Power: Schaltet das Gerät ein (wobei es sich per Standard einschaltet,

sobald es mit Strom verbunden wird) oder sendet einen Runterfahr-Befehl an

das Betriebssystem, wenn es eingeschaltet ist.

- Reset: Startet das System einmal komplett neu, wobei es sich um einen

harten Reset handelt und daher nicht empfohlen wird.

- Boot: Hält man den Knopf beim Starten gedrückt, wird nicht vom eMMC,

sondern von der Micro-SD-Karte gestartet.

Steckleisten

Wichtigster Bestandteil des BeagleBone sind die zwei Steckleisten mit

jeweils 46 Pins (GPIOs [7]). Über diese

kann man externe Geräte an das Board anschließen und ansprechen. So gibt es

die Möglichkeit digitale Signale zu senden (z. B. an LEDs) bzw. digitale

Signale auszulesen (z. B. von einem Schalter bzw. Taster).

Daneben gibt es Eingänge für einen Analog-Digital-Wandler, an dem man ein

Potentiometer anschließen kann. Über die Puls-Modulation-Wandlung kann man

sogar einige (9 Stück) digitale Ausgänge mit einem analogen Signal ansteuern.

Zusätzlich bieten die Pins noch Anschlüsse für ein LCD, welches es bereits

vorgefertigt zu kaufen gibt (siehe unten).

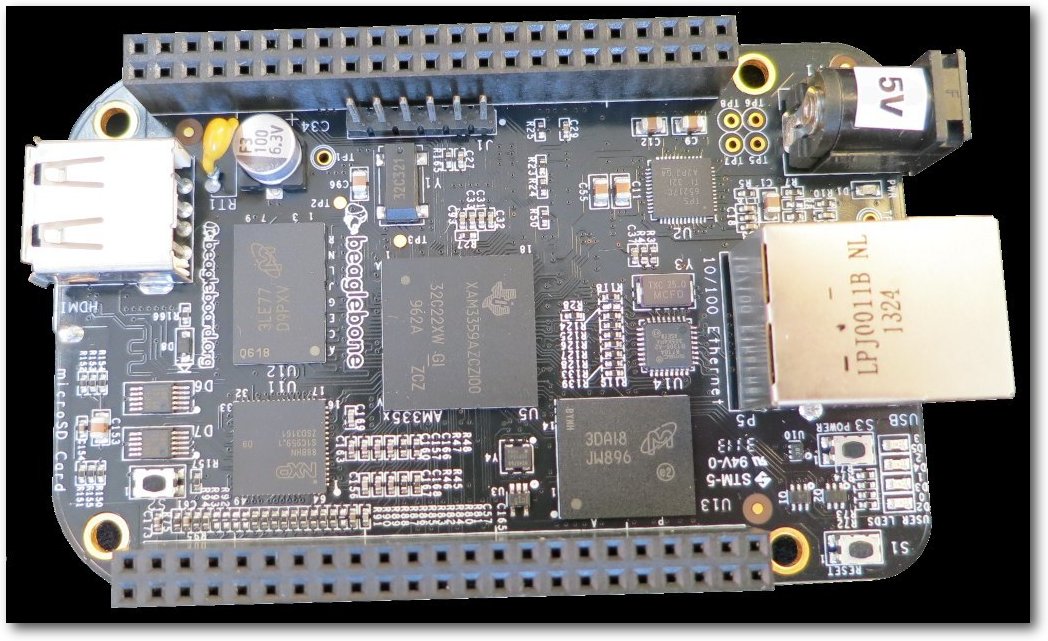

Das BeagleBone Black.

Vergleich zum Raspberry Pi

Beim Raspberry Pi kommt ebenso wie beim BeagleBone ein ARM-Prozessor zum

Einsatz, aber

mit nur 700 MHz. Der Grafikchip kann so nicht verglichen

werden, beide beherrschen aber 3D-Instruktionen.

Von den Anschlüssen her unterscheiden sich beide Geräte nur minimal. Der

Raspberry Pi hat neben HDMI auch einen RCA-Video-Anschluss und einen extra

Audio-Ausgang (3,5mm-Klinkenstecker). USB-Anschlüsse besitzt er einen mehr

als das BeagleBone.

Der Pi hat kein eMMC, weswegen man zwingend eine SD-Karte für das

Betriebssystem benötigt. Dies war beim original BeagleBone (ohne Black)

ebenso der Fall.

Im Gegensatz zum Raspberry Pi ist das BeagleBone voll auf Erweiterungen

ausgelegt, weswegen er beispielsweise einen Analog-Digital-Wandler

mitbringt, dem man beim Pi erst selbst anbringen muss. Daneben hat der Pi

nur 16 GPIO-Pins im Gegensatz zu den 65 beim BeagleBone. Was beim BeagleBone

ebenfalls besser ist, dass das Gerät Steckplätze hat und keine Pins. So

lassen sich mittels einfacher Jumper-Kabel und einer Steckplatine andere

Elemente leichter anschließen als beim Pi.

Beide Geräte sprechen damit ein leicht unterschiedliches Klientel an. Der Pi

ist nicht ganz so leistungsfähig und auch nicht so leicht und stark zu

erweitern. Dafür hat er mehr Anschlüsse und ist etwas preiswerter.

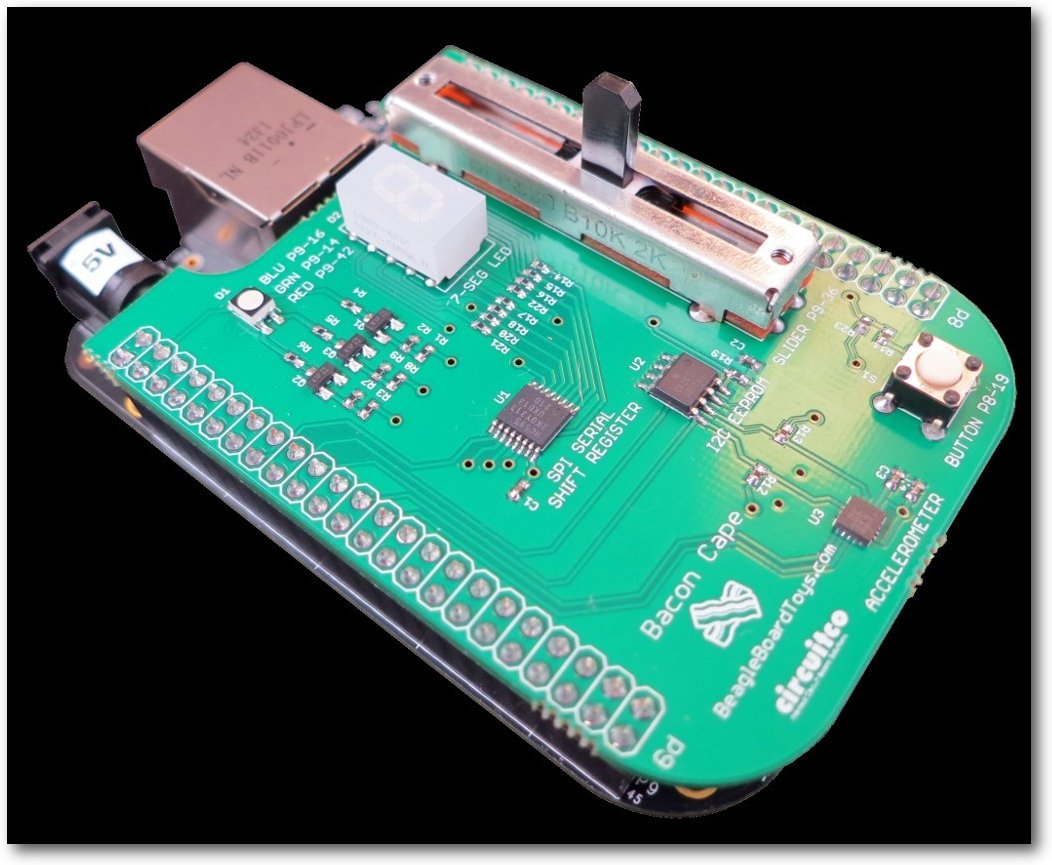

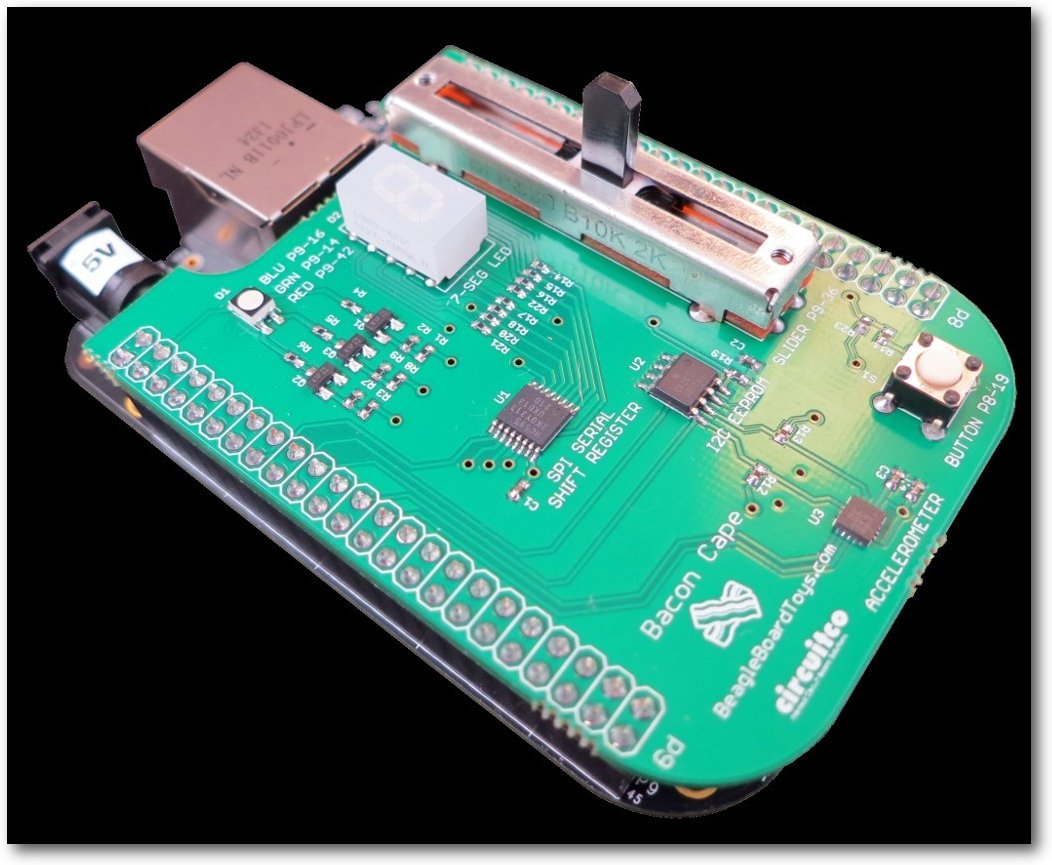

Erweiterungen und das Bacon Cape

Für die Steckleisten des BeagleBone gibt es zahlreiche Erweiterungsplatinen,

die Capes [8]. Diese

liefern dann beispielsweise ein LCD,

bilden eine komplette Wetterstation ab

oder dienen einfach nur zum Spielen, wie das Bacon

Cape [9].